LiteDDoS: делаем DDoS атаку по IP

Termux, please

LiteDDOS — инструмент, который поможет вам сделать DDoS атаку по IP!

Статью написал один из наших подписчиков: @devanoner, спасибо ему огромное за предоставленный материл! Вы также можете присылать статьи в нашего бота, как — читайте в конце статьи.

Чтобы узнать айпи жертвы мы можем использовать iplogger и интегрировать его в tgraph.io(зеркало telegra.ph) статью, после этого скинуть жертве и вуаля, ip наш.

Как это работает:

Сервис анонимной публикации статей telegra.ph, который используется большинством телеграм-каналов поддерживает возможность вставки изображения со стороннего источника. Это означает, что при скачивании изображения, на сервер, где оно расположено будет утекать наш IP. А так как скачивание происходит автоматически, при открытии статьи – утечки IP не избежать.

Создание такой статьи:

1. Заходим на iplogger.ru

2.Заходим на вкладку «Невидимый логгер»

4.Создаем статью в telegra.ph и вставляем как код наш логгер с .jpg в конце и нажимаем Enter

5.Публикуем и меняем с telegra.ph на tgraph.io

6.Ждем пока жертва зайдет.

Все что жертва увидит — обычный 1×1 квадрат.

apt update && apt upgrade

apt install git python2

Копируем репозиторий с гитхаб

git clone https://github.com/4L13199/LITEDDOS

Входим в директорию

cd LITEDDOS

python2 LITEDDOS.py

— порт через который мы будем делать DDoS

— количество пакетов(100 оптимально)

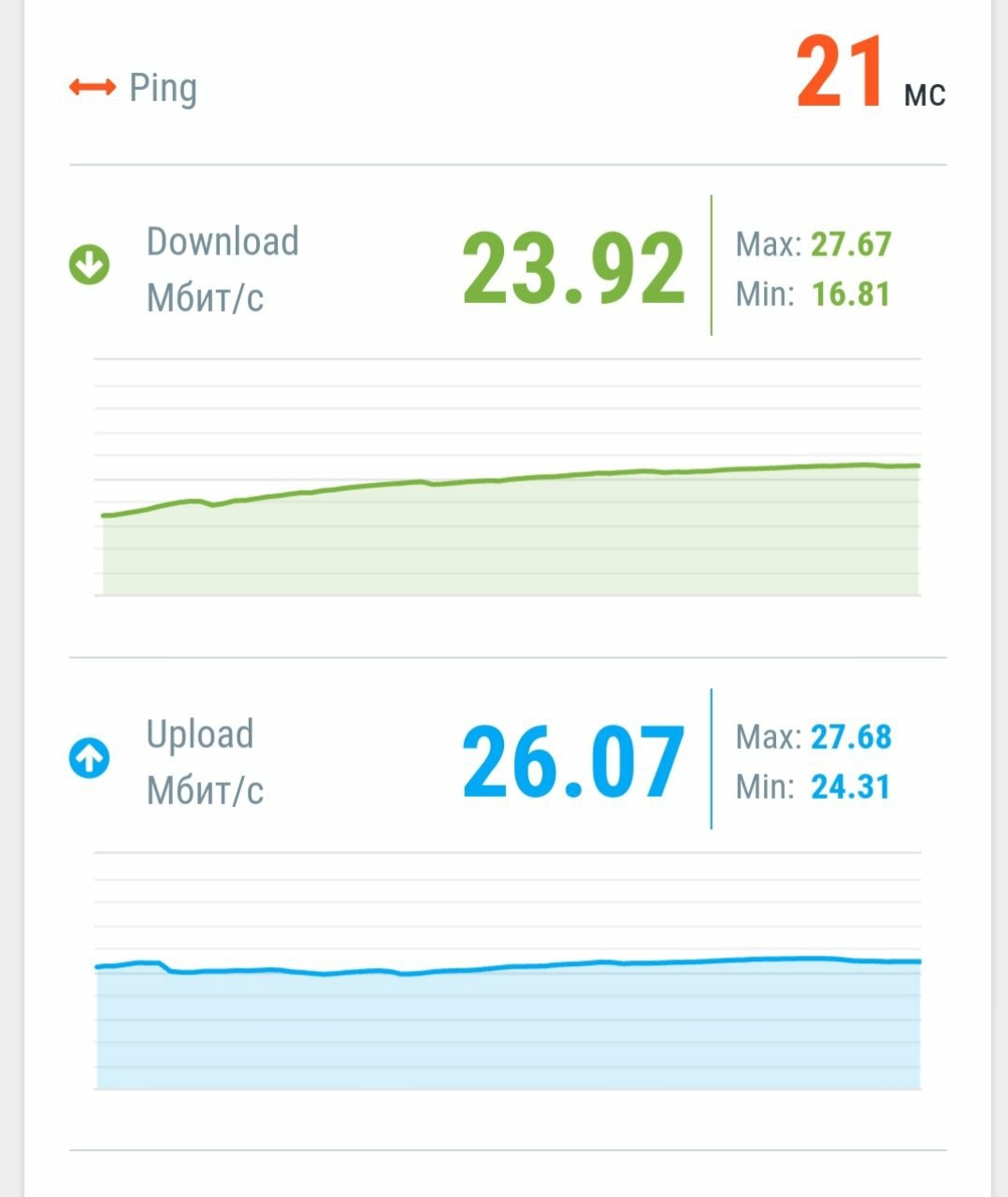

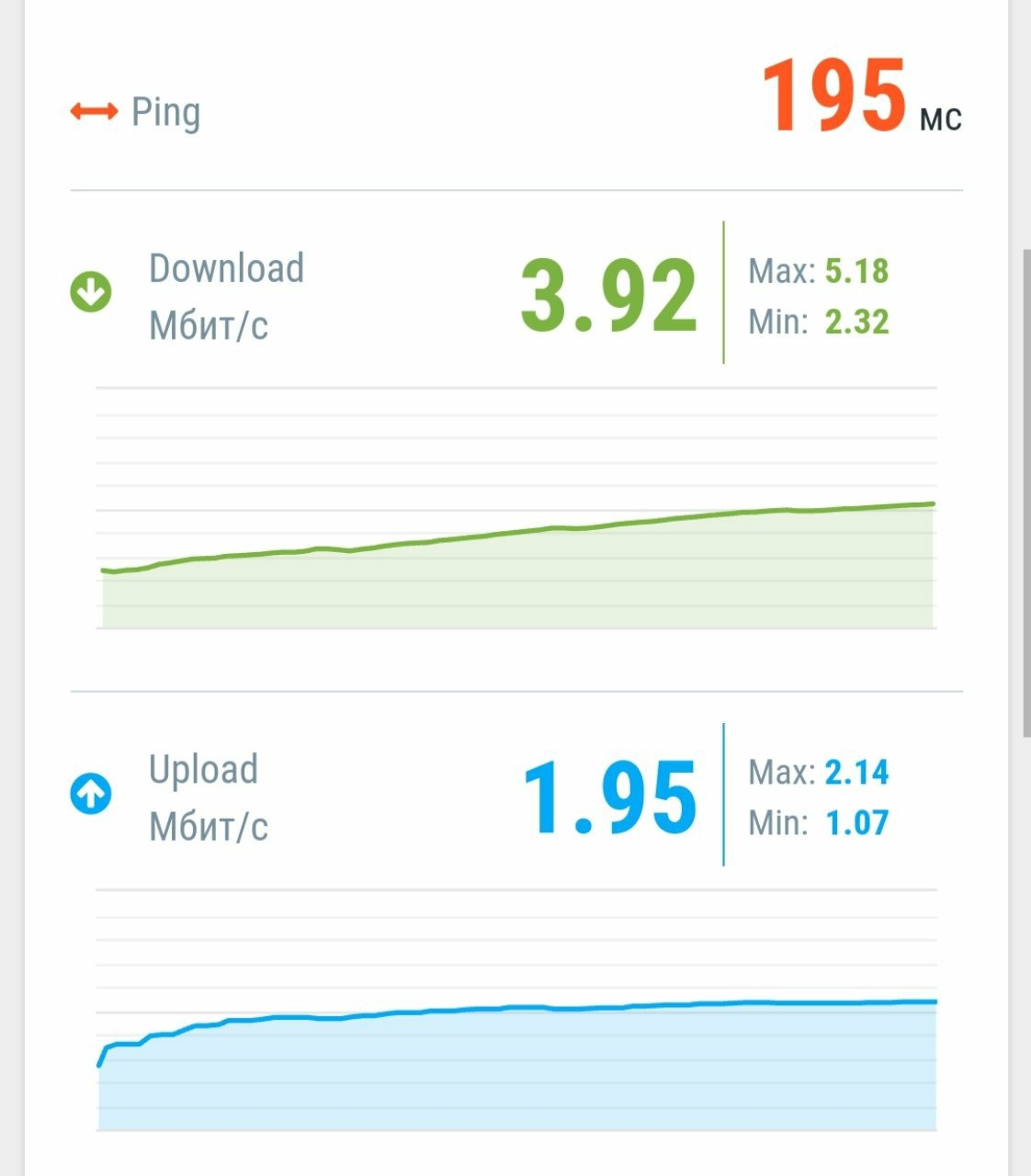

После DDoS атаки

Как видим скорость уменьшилась почти в 10 раз!

В идеале это нужно делать с нескольких устройств. И тогда вы сможете сделать успешную ДДОЗ АТАКУ:)

Спасибо за прочтение!

- ✅Основной канал — https://t.me/under_public

- ��☠️ Приватный канал — https://t.me/joinchat/AAAAAEmM-bkL9Pv7KLyL7w

- ��HackAli — cамые интересные хакерские товары с Aliexpress!

- ����Termux, please — 100% termux

- ��Linux, please — всё о Linux

- ��Чат — https://t.me/UnderChats

Со всеми предложениями и идеями для статей пишите нашему боту @undermbot

Также вы можете присылать ваши статьи в бота (оформляйте в телеграфе), я их просмотрю, если всё ОК — опубликую статью на канале с указанием автора.

Как можно задудосить електричество жертве зная ip адресс

Вам же уже ответили. Никак нельзя.

Вы наверное совсем не понимаете теоретическую часть.

Задосить можно только устройство, которое что-то обрабатывает.

То есть если роутер по айпишнику выдаст админ панель (Примеры из роутер скана), то вы можете задосить. (Насчёт задосить сомневаюсь, скорее всего только ддос)

Если устройство не обрабатывает данные, то вы ничего с этим не поделаете.

Мы в соцсетях:

Обучение наступательной кибербезопасности в игровой форме. Начать игру!

Поделиться:

XenPorta 2 PRO © Jason Axelrod of 8WAYRUN

На данном сайте используются cookie-файлы, чтобы персонализировать контент и сохранить Ваш вход в систему, если Вы зарегистрируетесь.

Продолжая использовать этот сайт, Вы соглашаетесь на использование наших cookie-файлов.

Как сделать Ддос атаку: самые эффективные способы и программы

Для тех , кто ищет, как сделать Ддос-атаку, хочется напомнить, что подобные действия наказываются законодательством многих стран и очень часто — реальными тюремными сроками. Поэтому , перед тем как затевать такие вещи, нужно тщательно все взвесить, стоит ли оно того.

Данная статья не является руководством для осуществления Ddos-атак, а написана исключительно для ознакомления, так как вся предоставленная ниже информация может быть найдена в открытых источниках.

Что такое Ддос-атака?

Под Ddos-атакой понимают специальные действия определенных людей, направленные на блокировку какого-либо веб — ресурса. Под такими действиями понимают массовую отсылку запросов на сервер или веб — сайт, который нужно «положить». Количество подобных запросов должно превышать все возможные лимиты, чтобы защитные инструменты провайдера заблокировали атакуемый веб — ресурс.

Реальная Ddos-атака практически невозможна без помощи других пользователей или специальных программ. Один человек с одного компьютера не способен «руками» отослать нужное количество запросов, чтобы веб — ресурс «лег». Поэтому многих и интересует, как можно сделать Ддос-атаку при помощи сторонних программ. Но об этом чуть ниже.

Почему Ddos-атаки имеют успех?

Ddos-атака — это реальный способ «насолить» конкуренту , и некоторые веб — предприниматели не гнушаются пользоваться этим «черным инструментом» конкурентной борьбы. Обычно Д дос-атака бывает эффективной из-за проблем провайдеров:

- не надежны е межсетевы е экран ы ;

- бреши в системе безопасности;

- проблемы в операционной системе серверов;

- нехватк а системной мощности для обработки запросов;

- и др.

Именно эт и проблем ы и дают возможность осуществить эффективную Ddos-атаку. Поэтому проблема безопасности у IT-компаний всегда стоит на первом месте. Но современная защита стоит дорого, а потому условно считается, что чем больше денег компания-провайдер тратит на защиту своих ресурсов, тем надежнее защита. Но не все провайдеры у нас такие , как Microsoft или Yahoo (хотя и эти компании подвергались Ddos-атакам!), есть и менее финансово обеспеченные, которые более всего подвержены Ддосу.

Виды Ддос-атак

Даже у Ддос-атак есть собственная классификация. Вот как она выглядит:

- Массовое направление на сервер некорректных инструкций, выполнение которых приводит к аварийному завершению работы.

- Массовое направление пользовательских данных на сервер, что приводит к их бесконечной обработк е и повышению нагрузки на сам сервер.

- Массовое направление неправильных инструкций к серверу, что также увеличивает его нагрузку.

- Массовая атака ложными адресами, что приводит к «забиванию» каналов связи.

Обобщив, можно сказать , что Ddos-атака — это «массовость» каких-либо действий, которые могут сделать так, что сервер перестанет работать.

Ddos-атака: как сделать

Перед тем как сделать Ддос-атаку , нужно знать , для чего и на кого она рассчитана. Как правило, такие атаки плотно связаны с конкретным сайтом и конкретным хостингом. У каждого хостинга могут быть свои слабые места , поэтому «точки атак» могут быть разные. Из этого следует, что и инструменты , и подходы для совершения Ддос-атаки нужно подбирать конкретно под ресурс и хостинг, потому что один и тот же инструмент на разных ресурсах может сработать, а может и нет.

Программа для Ddos-атак по IP и URL

Самой распространенной подобной программой является LOIC. Это не какая-то сверхсекретная утилита из darknet — это приложение есть в открытом доступе , и , в принципе , любой желающий может его скачать и использовать.

Эта программа рассчитана для Ddos-атак, когда вам заранее известен IP и URL атакуемого ресурса. Чтобы воспользоваться данной программой , нужно:

- Найти и скачать ее из и нтернета, она там есть в открытом доступе.

- Активировать это приложение при помощи файла «loic.exe».

- Ввести в открывшихся полях IP и URL атакуемого ресурса.

- Отрегулировать уровень передачи запросов.

- Нажать для старта кнопку «imma chargin mah lazer».

Конечно , запуском одной такой программы с одного компьютера вы , скорее всего , не с можете навредить ресурсу, потому что у него сработает его система безопасности. Но если будет 10 запущенных программ на один ресурс? А 100?

Еще инструменты, как сделать Ддос-атаку

Как уже говорили, уровень безопасности у разных ресурсов будет разный, поэтому , если не помогла программа LOIC, хотя при «массовости» она может помочь, можно попробовать что-то из следующего списка простых и не очень инструментов , нацеленных «положить» сервер различными запросами:

- Fg Power Ddoser

- Silent Ddoser

- Dnet Ddoser

- Darth Ddoser

- H y po Crite

- Host Booter

- Good Bye v3/0-v5.0

- Black Peace Group Ddoser

Можно также использовать Ddos-атаку из «зараженной» программы, для этого подойдут следующие инструменты:

- PHPDos

- TWBooter

- Dark Shell

- War Bot

- Infinity Bot

- Darkness

- Russkill

- Armageddon

Если после применения инструментов, которые описаны выше , вы так и не нашли подходящий, то можете воспользоваться услугами Ddos-сервисов:

- Wild Ddos

- Death Ddos Serice

- Ddos SerVis

- Beer Ddos

- No Name

- Oxia Ddos Service

- Wotter Ddos Service

- Ice Ddos

Заключение

Список программ и инструментов «как можно сделать Ддос-атаку» , на самом деле , очень большой. А это означает, что данное незаконное действие является весьма популярным среди пользователей.

Убедительная просьба, перед тем как планировать или организовывать Ddos-атаку, подумайте , нужно ли вам это? Хотим еще раз напомнить, что Ddos-атаки уголовно наказуемы!

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

Автогол. Как я сделал небольшую DDoS атаку на наш сервер

Тема DDoS-атак, их типов и способов защиты уже неоднократно поднималась нашими авторами в прошлом. Мы внимательно следим за пожеланиями наших читателей и поэтому сегодня продемонстрируем услугу по защите от DDoS на живом примере. В этой статье мы разберем подобную задачу: сделаем тестовое веб-приложение, организуем стресс-тест, симулирующий DDoS-атаку, и сравним статистику загрузки сети с защитой и […]

Тема DDoS-атак, их типов и способов защиты уже неоднократно поднималась нашими авторами в прошлом. Мы внимательно следим за пожеланиями наших читателей и поэтому сегодня продемонстрируем услугу по защите от DDoS на живом примере. В этой статье мы разберем подобную задачу: сделаем тестовое веб-приложение, организуем стресс-тест, симулирующий DDoS-атаку, и сравним статистику загрузки сети с защитой и без неё.

- План действий

- Настройка приложения и защиты

- Подключение услуги по защите от DDoS

О типах DDoS-атак и способах защиты от них мы уже писали в нашем предыдущем материале. Помимо базовых решений по контролю и фильтрации сетевого трафика, Selectel предоставляет услугу по расширенной защите от DDoS-атак. Подобный уровень защиты добавляет в комплекс очистки трафика дополнительную ступень в виде специального прокси-сервера, настроенного под конкретные приложения.

В этой статье мы рассмотрим случай атаки, нацеленной на перегрузку полосы пропускания, а конкретно используем метод DrDOS (Distributed Reflection Denial of Service), использующий технику отражения запросов. Подобный метод интересен тем, что позволяет многократно усиливать объем атаки по сравнению с пропускной способностью зараженной машины, и был выбран нами поскольку наглядно показывает масштаб возможной атаки.

План действий

Демонстрацию услуги по защите от DDoS-атак мы проведем с помощью эксперимента, целью которого будет сравнение работоспособности веб-сервера, находящегося под DDoS-атакой, с подключенной услугой и без неё. Для этого мы организуем два стресс-теста с одинаковыми параметрами атаки на заранее подготовленный веб-сервер в VPC через защищенный и прямой IP-адрес. Степень влияния услуги по защите от DDoS-атак на фильтрацию нежелательного трафика мы оценим с помощью метрик загрузки процессора и сетевого устройства. Кроме того, используем инструмент мониторинга сервисов для определения доступности веб-сервера в разных локациях.

Веб-сервер:

- Простой сайт на WordPress, развернутый с помощью стандартного LAMP-стека;

- Виртуальный сервер в VPC с 1 vCPU и 1 GB оперативной памяти на Ubuntu.

Инструменты мониторинга:

- Утилита Netdata для просмотра сведений о системе в реальном времени;

- Мониторинг доступности сервисов, в котором мы используем простой GET-запрос для проведения теста.

Инструмент для стресс-теста:

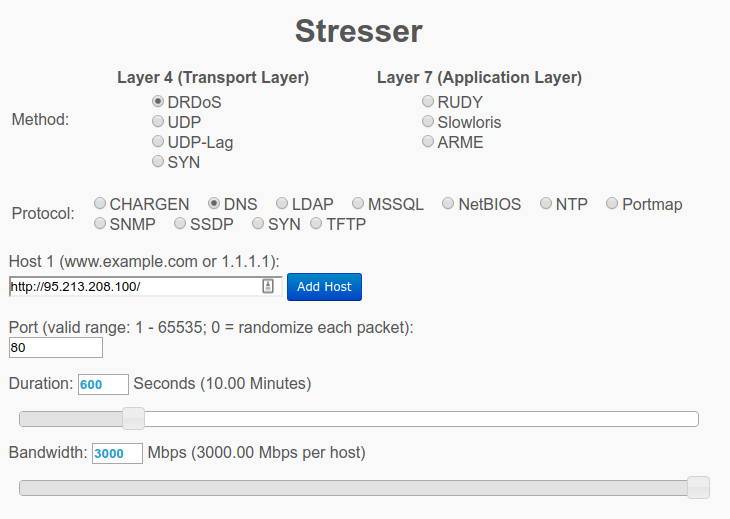

- IP Stresser, предоставляющий возможность создания теста с объемом атаки до 3 Гбит/c.

В результате проведения испытаний ожидается, что при подключенной услуге по защите от DDoS-атак работоспособность сервиса нарушена не будет. В следующей части мы рассмотрим создание и настройку приложения в VPC и процесс подключения услуги. Затем проведем стресс-тесты и сравним показания метрик.

Настройка приложения и подключение услуги по защите от DDoS

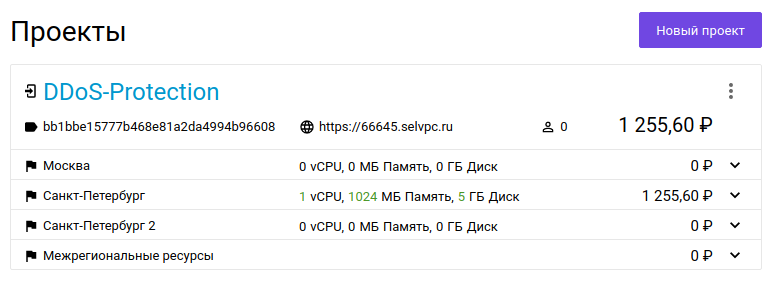

В качестве среды для размещения веб-сервера мы выбрали виртуальное приватное облако за возможность быстрого создания виртуальной машины и подключения публичной подсети:

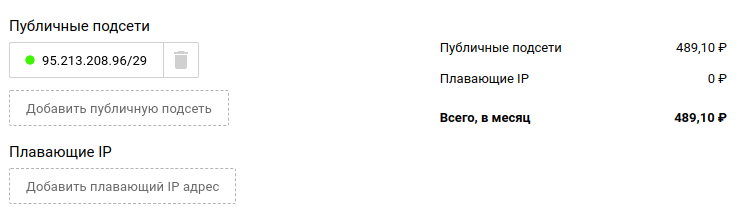

В состав выделенных ресурсов мы также включили публичную подсеть — для работы с услугой по защите от DDoS плавающий IP-адрес не подходит:

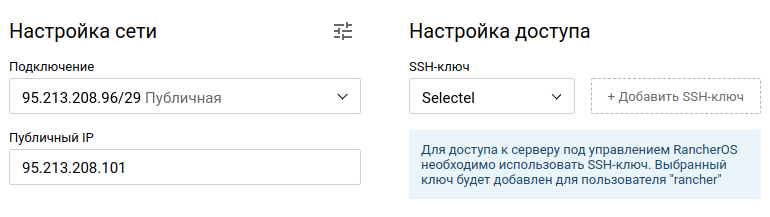

Далее создадим сервер внутри проекта, используя в качестве источника для установки системы готовый образ Ubuntu 16.04. В разделе настройки сети необходимо выбрать подключение через зарезервированную ранее публичную подсеть, а также выбрать и записать публичный IP-адрес: он понадобится нам позже.

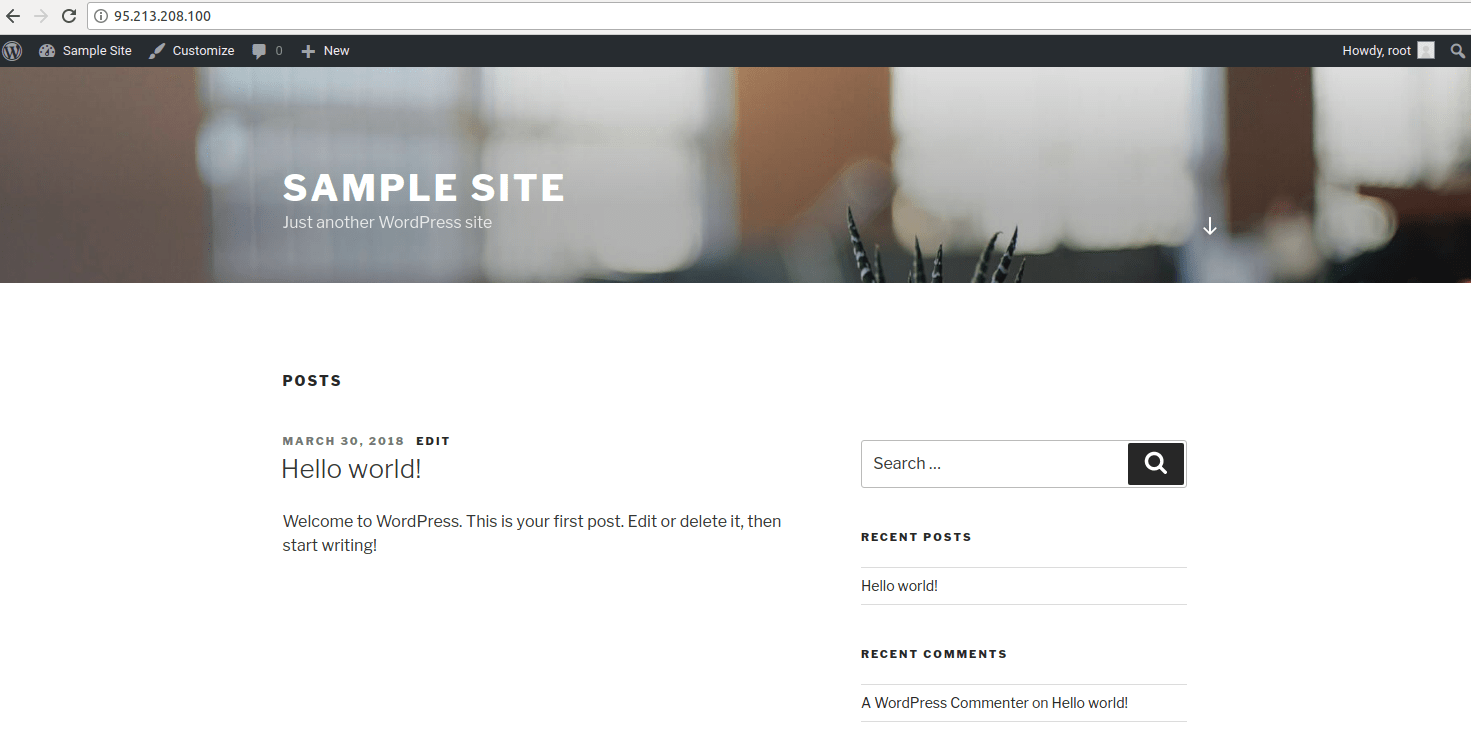

После установки сервера настроим WordPress, используя стандартный LAMP-стек :

Убедившись в работоспособности приложения, перейдем к заказу услуги по защите от DDoS.

Подключение услуги Базовая защита от DDoS

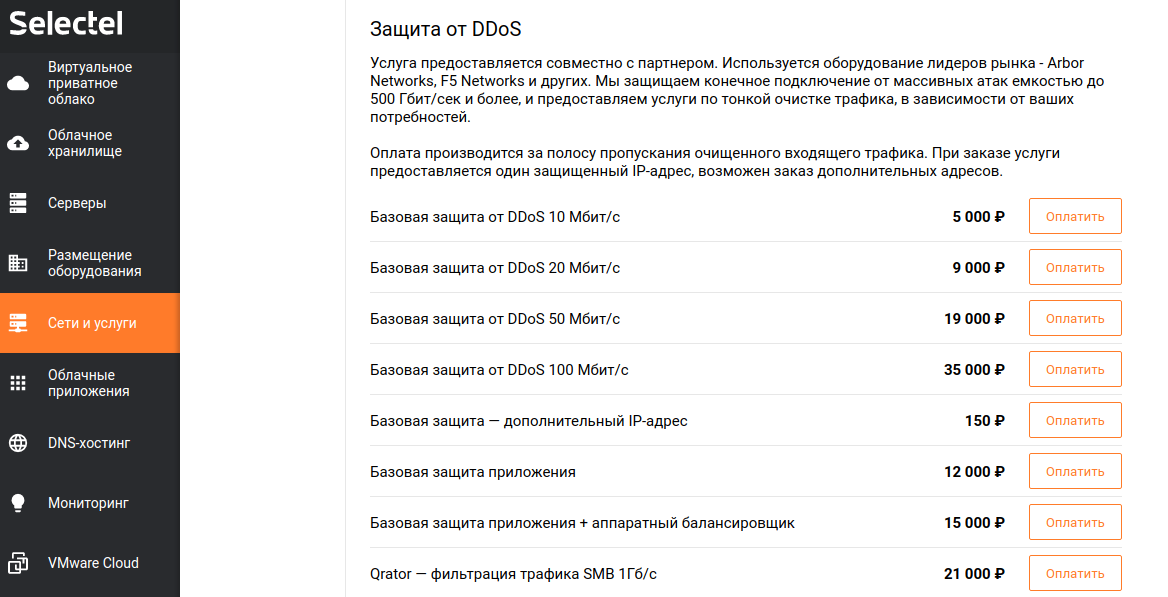

Заказ услуги осуществляется в разделе Сети и услуги в личном кабинете Selectel:

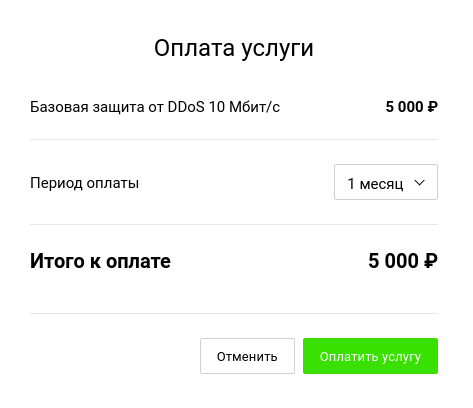

Выберем пункт Базовая защита от DDoS 10 Мбит/с и произведем оплату услуги:

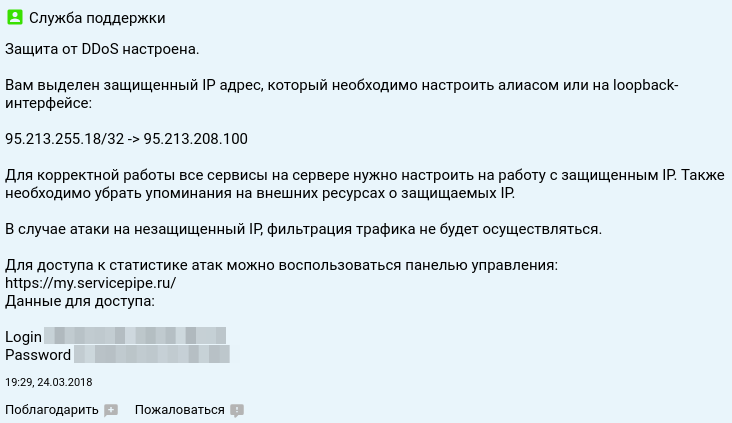

После подключения услуги будет создан тикет в техническую поддержку для настройки защиты под ваше приложение. Сотруднику техподдержки необходимо сообщить IP-адрес и тип приложения. После получения всей необходимой информации будет произведена настройка защиты. Дополнительные сведения о подключенной защите и сервисах будут в ответном сообщении службы поддержки:

Нам был выделен защищенный IP-адрес, который мы настроим далее, а также указаны данные для доступа к сервису статистики атак. Кроме того, как видно из сообщения, необходимо настроить приложение для работы с новым выделенным защищенным IP-адресом, поскольку трафик, поступающий на первоначальный IP-адрес не будет фильтроваться.

Настройка алиасов немного различается в различных системах, в нашем примере мы используем Ubuntu, где это осуществляется следующей командой:

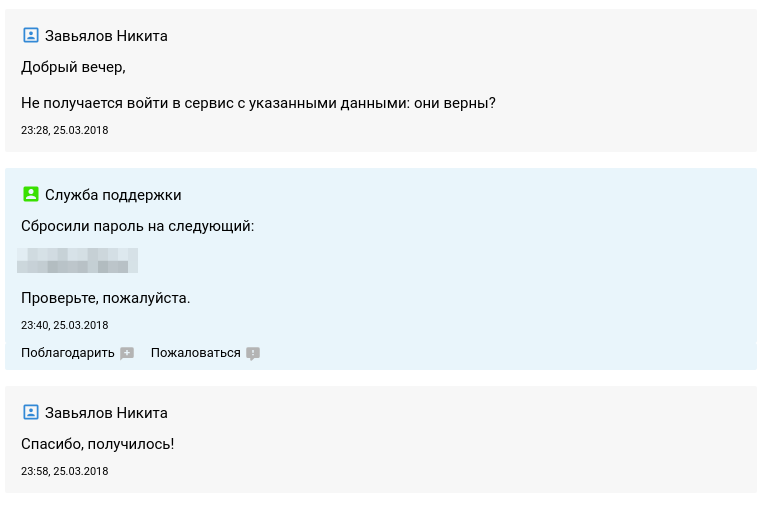

$ sudo ifconfig eth0:0 95.213.255.18 upДля многих компаний техподдержка не является главным приоритетом и поэтому время ответа на запросы может стремиться к бесконечности, а качество предлагаемых решений оставляет желать лучшего. Однако, в Selectel круглосуточная поддержка, которая отвечает даже в вечер воскресенья (у автора статьи возникла проблема с доступом к сервису статистики):

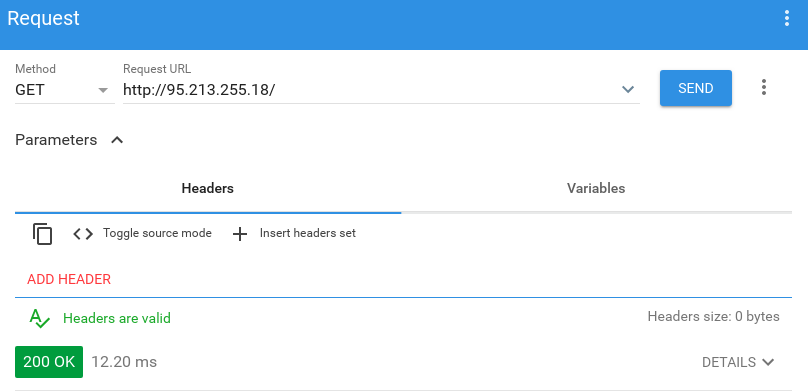

На данном этапе остается протестировать работу и доступность сервиса через защищенный IP-адрес:

Стресс-тест на незащищенный IP-адрес

Перейдем к стресс-тесту системы на незащищенный IP-адрес со следующими настройками атаки:

В качестве целевого хоста указан адрес, который при реальном использовании услуги необходимо будет скрывать — трафик, идущий на него не будет фильтроваться и приведет к отказу работоспособности системы.

Начнём первый стресс-тест:

Видно, что почти мгновенно происходит перегрузка процессора и объем принимаемого трафика стремится к 3Гбит/с:

Теперь оценим доступность и время отклика сервиса в разных географических точках:

Большая часть точек проверок показала недоступность указанного сервиса и большое время отклика, что говорит об успешном проведении стресс-теста и уязвимости текущей конфигурации перед DDoS-атаками транспортного уровня.

Резюмируя полученные результаты, очевидно, что веб-сервер полностью принял на себя весь объем тестовой атаки, а в случае увеличения нагрузки произошел бы отказ работоспособности приложения. Далее мы протестируем доступность веб-сервера с подключенной

Стресс-тест на защищенный IP-адрес

Используя полностью аналогичные параметры для атаки кроме IP-адреса, запустим стресс-тест:

Видно, что регистрируемый объем входящего трафика составляет около 120 Мбит/с, а нагрузка на процессор составляет около 20%:

Теперь перейдем к тестированию доступности и времени отклика веб-сервера через инструмент мониторинга:

Уже сейчас можно сказать, что использование подобной услуги по защите от DDoS-атак обеспечивает определенный уровень безопасности веб-сервера.

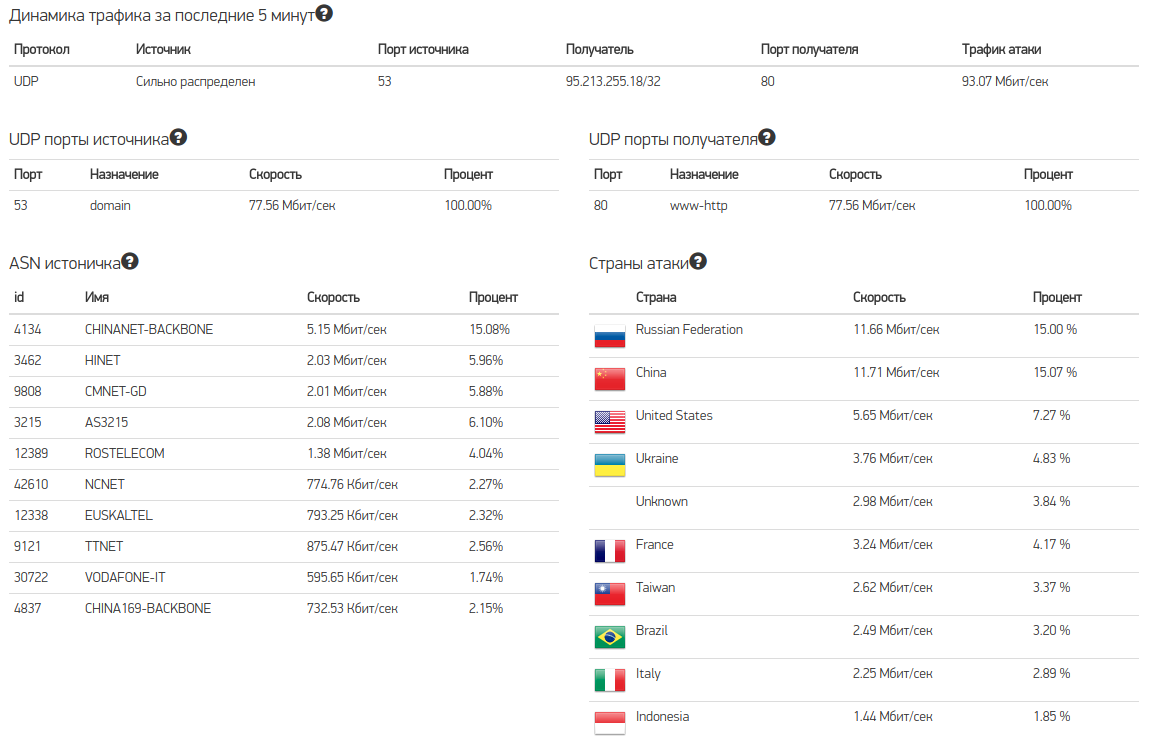

Мониторинг атак и статистика

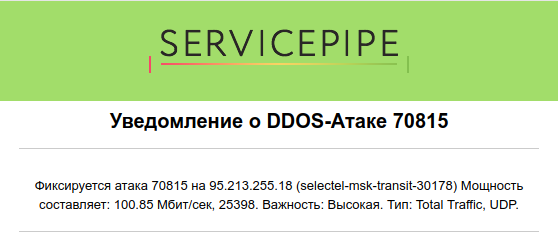

Как только начинается атака на защищенный адрес, служба Servicepipe уведомляет клиента об этом по email:

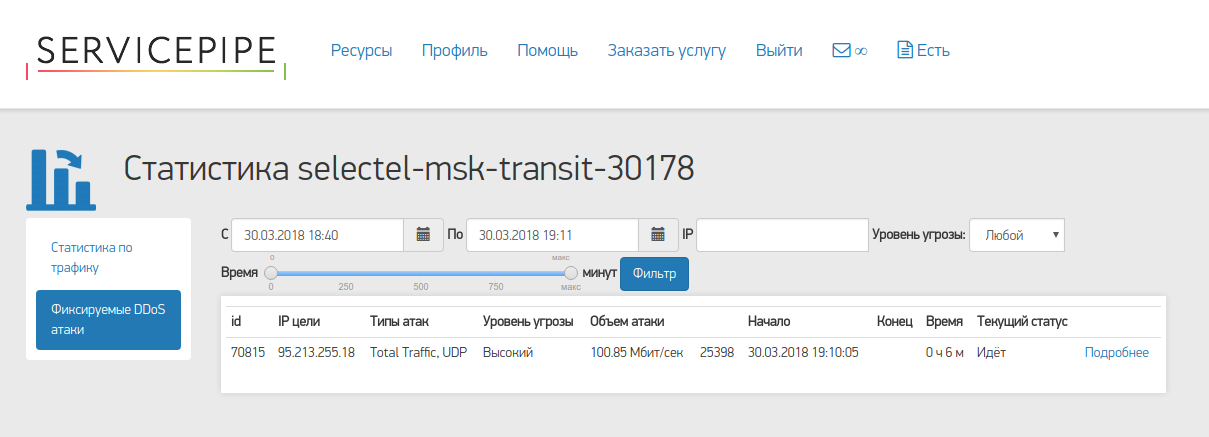

Для просмотра информации об атаках в реальном времени доступен веб-интерфейс:

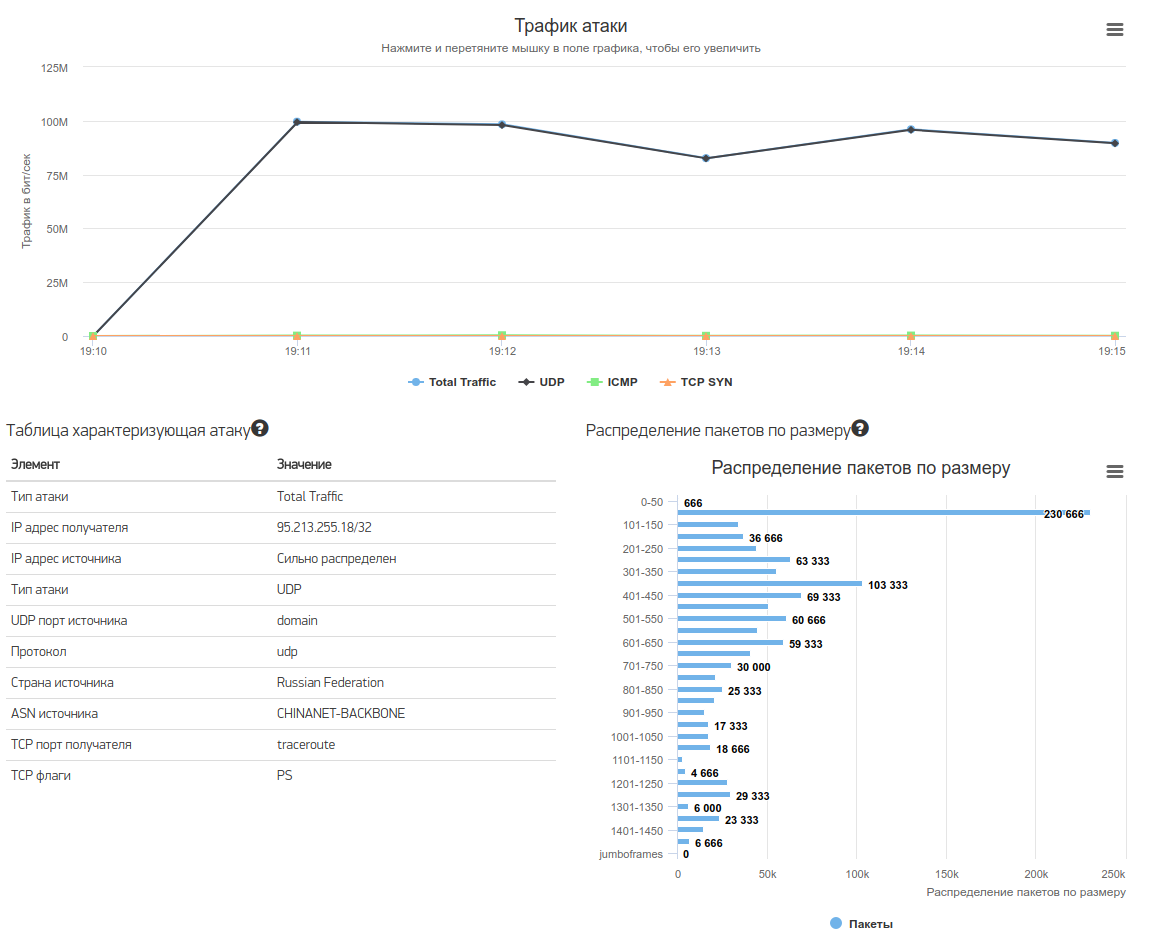

В нем содержится более подробная информация о поступающем трафике:

А также можно увидеть источники трафика по странам:

Вывод

Проведенный опыт показал сохранение работоспособности веб-сервера под тестовой DDoS-атакой при подключенной услуге по защите от DDoS. Кроме того, использование сервиса Servicepipe позволяет отслеживать в реальном времени поступающие DDoS-атак без дополнительных настроек рабочих систем и оперативно реагировать на них.

В пространство дальнейших исследований можно включить создание более сложных стресс-тестов и использование не только базовой защиты, но и расширенной с более совершенными инструментами фильтрации трафика.

Ознакомиться с типами защит и успешным опытом наших клиентов можно на странице услуги.