Индивидуальный секретный шифр ключ которого известен только владельцу

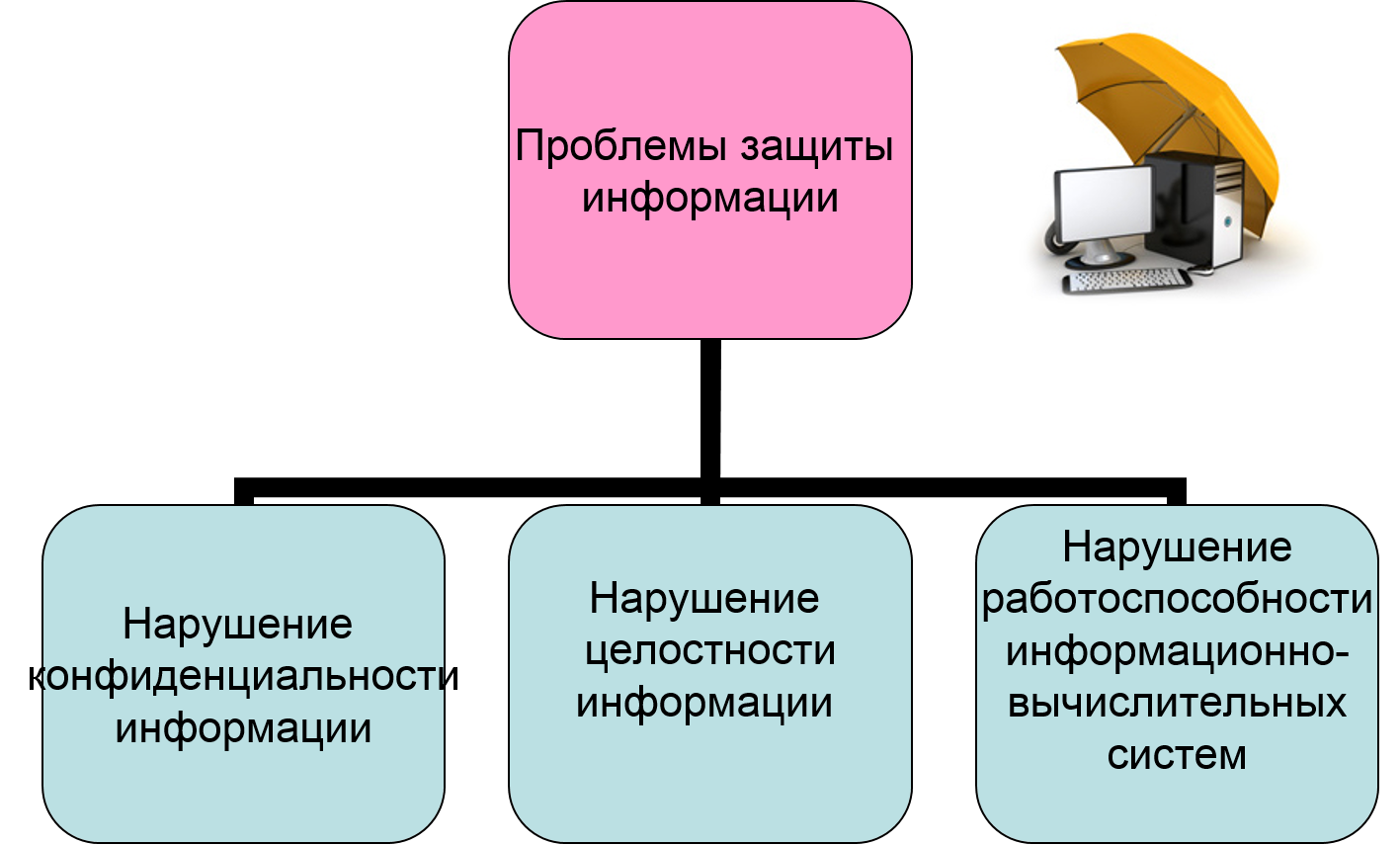

Защита информации – комплекс мероприятий, направленных на обеспечение важнейших аспектов информационной безопасности (целостность, доступность, конфиденциальность информации и ресурсов, используемых для ввода, хранения, обработки и передачи данных).

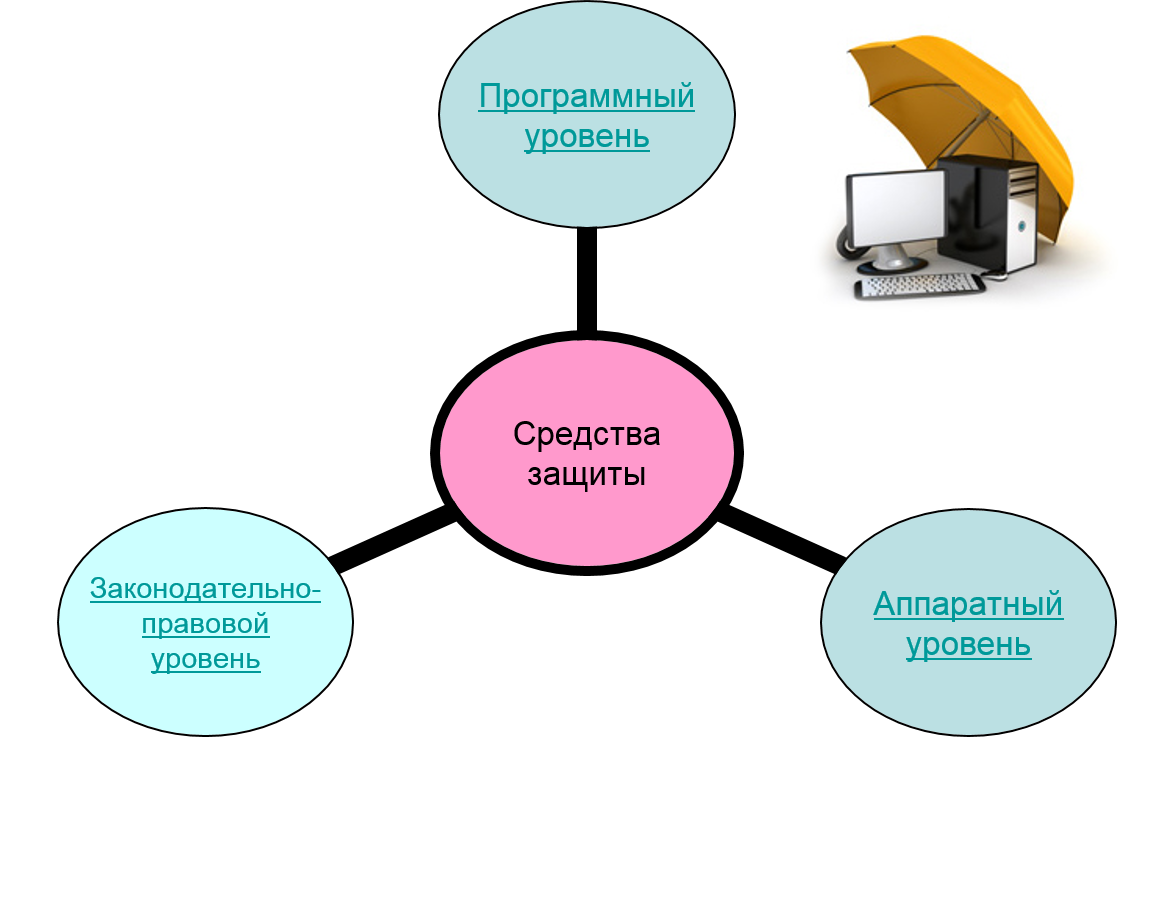

Законодательно-правовой уровень

Закон РФ «Об информации, информатизации и защите информации» от 20 февраля 1995 года № 24-ФЗ — является одним из основных базовых законов в области защиты информации, который регламентирует отношения, возникающие при формировании и использовании информационных ресурсов.

ФЗ № 152 «О персональных данных » от 27 июля 2006 года обеспечивает защиту прав и свобод человека и гражданина при обработке его персональных данных, в том числе защиты прав на неприкосновенность частной жизни, личную и семейную тайну.

Программный уровень

Аутентификацией (установлением подлинности) называется проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности. Другими словами, аутентификация заключается в проверке: является ли подключающийся субъект тем, за кого он себя выдает.

Цифровая подпись — это индивидуальный секретный шифр, ключ которого известен только владельцу. Цифровая подпись предназначена для защиты электронного документа и является результатом криптографического преобразования информации с использованием закрытого ключа.

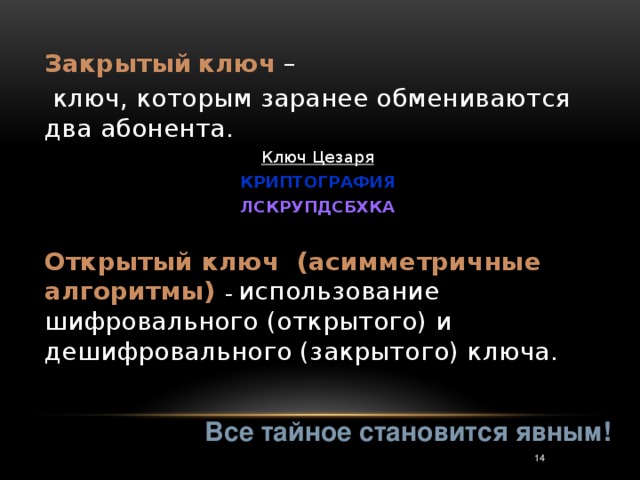

Закрытый ключ – это ключ, которым заранее обмениваются два абонента, ведущие секретную переписку.

Аппаратный уровень

• средства контроля доступа

•средства межсетевого экранирования

•средства гарантированного хранения

•средства защиты от сбоев

•электропитания и защиты кабельной системы

•инструментальные средства администратора безопасности

Индивидуальный секретный шифр ключ которого известен только владельцу

Основное требование в таких алгоритмах — невозможность вычисления закрытого ключа с помощью открытого. В этом случае ключ шифрования может быть известен любому, так как для открытия шрифта все равно нужен другой ключ.

Методы криптографии дают возможность не только засекретить информацию. Существуют методы, которые позволяют для защиты целостности информации ее изменить, или выявить факт замены текста другим, в том числе установить достоверность источника информации.

В последнее время стала весьма популярной технология цифровой подписи.

В ходе второй мировой войны польские и британские специалисты раскрыли секретные шифры немецкой шифровальной машины «Энигма».

В результате этого было уничтожено большое количество подводных лодок немецкой армии. Был потоплен линкольн «Бисмарк», и вооруженные силы Германии стали нести большие потери в военных операциях.

Закон Азербайджанской Республики Об электронной подписи и электронном документе» вступил в силу 9 марта 2004 года.

Цифровая подпись, или электронная подпись — индивидуальный секретный шифр, и его ключ известен только владельцу. В методах цифровой подписи чаще всего используют алгоритмы асимметричного шифрования — для шифрования применяют открытый ключ, для дешифрования — закрытый.

Своей цифровой подписью владелец информации подтверждает ее достоверность. Если вы получили документ с цифровой подписью, то владелец подписи для расшифровки должен предоставить вам открытый ключ. Но как быть уверенным, что полученный для расшифровки открытый ключ принадлежит владельцу подписи? В этом случае на помощь приходит цифровой сертификат.

Цифровой сертификат – информация, подписанная представительными органами, в которой подтверждается принадлежность владельцу подписи открытого ключа и возможность его использования в дешифровании. Для сертификации (получения сертификата) в представительные органы должны быть представлены различные документы, подтверждающие личность подающего заявку.

| Внимание! | Исследования ученых показали, что не существует абсолютно надежных шрифтов. Расшифровка любого шрифта связана со временем и ресурсами, направленными на решение проблемы. |

Электронная тетрадь Сенчищевой Дарьи

Носи́тель информа́ции — любой материальный объект или среда, способный достаточно длительное время сохранять (нести) в своей структуре занесённую в/на него информацию.

Накопи́тель на жёстких магни́тных ди́сках или НЖМД — запоминающее устройство (устройство хранения информации) произвольного доступа, основанное на принципе магнитной записи. Является основным накопителем данных в большинстве компьютеров.

Модель передачи информации К. Шеннона:

§11.Поиск данных

Постановка задачи поиска данных:

- Первый атрибут:набор данных. Это вся совокупность данных, среди которых осуществляется поиск. Элементы набора данных будем называть записями. Запись может состоять из одного или нескольких полей. Например, запись в записной книжке состоит из полей: фамилия, адрес, телефон.

- Второй атрибут:ключ поиска. Это то поле записи, по значению которого происходит поиск. Например, поле ФАМИЛИЯ, если мы ищем номер телефона определенного человека.

- Третий атрибут:критерий поиска, или условие поиска. Это то условие, которому должно удовлетворять значение ключа поиска в искомой записи. Например, если вы ищете телефон Сидорова, то критерий поиска заключается в совпадении фамилии Сидоров с фамилией, указанной в очередной записи в книжке.

§12.Защита данных

Защищаемая информация — информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации.

Виды угроз для цифровой информации

Цифровая информация — информация, хранение, передача и обработка которой осуществляются средствами ИКТ.

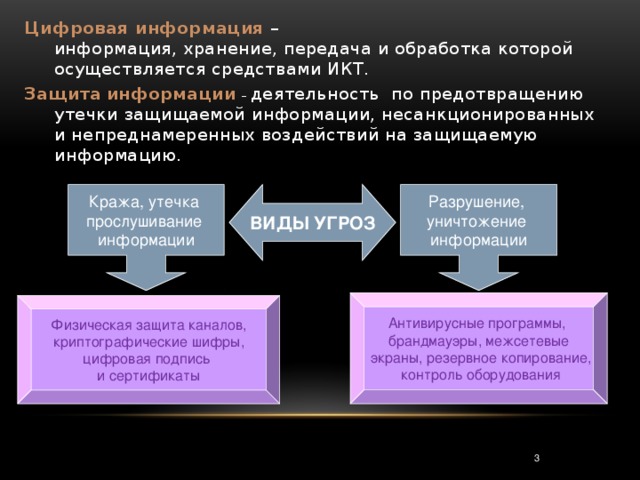

Можно различить два основных вида угроз для цифровой информации:

- кража или утечка информации;

- разрушение, уничтожение информации

Защита информации — деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

Утечка информации происходила и в «докомпьютерные» времена. Она представляет собой кражу или копирование бумажных документов, прослушивание телефонных разговоров и пр. С распространением цифровых носителей для хранения данных они также становятся объектами краж.

Несанкционированное воздействие — это преднамеренная порча или уничтожение информации, а также информационного оборудования со стороны лиц, не имеющих на это права (санкции). К этой категории угроз относится деятельность людей, занимающихся созданием и распространением компьютерных вирусов — вредоносных программных кодов, способных нанести ущерб данным на компьютере или вывести его из строя.

Непреднамеренное воздействие происходит вследствие ошибок пользователя, а также из-за сбоев в работе оборудования или программного обеспечения. В конце концов, могут возникнуть и непредвиденные внешние факторы: авария электросети, пожар или землетрясение и пр.

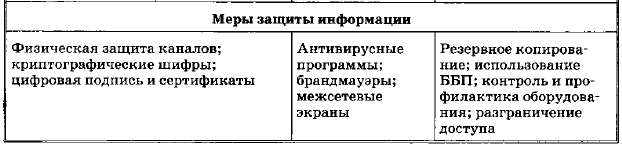

Меры защиты информации:

- периодически осуществлять резервное копирование: файлы с наиболее важными данными дублировать и сохранять на внешних носителях;

- регулярно осуществлять антивирусную проверку компьютера;

- использовать блок бесперебойного питания.

Цифровые подписи и сертификаты

Цифровая подпись — это индивидуальный секретный шифр, ключ которого известен только владельцу. В методах цифровой подписи часто используются алгоритмы шифрования с открытым ключом, но несколько иначе, чем обычно, а именно: закрытый ключ применяется для шифрования, а открытый— для дешифрования.

Цифровой сертификат — это сообщение, подписанное полномочным органом сертификации, который подтверждает, что открытый ключ действительно относится к владельцу подписи и может быть использован для дешифрования. Чтобы получить сертификат полномочного органа сертификации, нужно представить в этот орган документы, подтверждающие личность заявителя.

§ 13. Компьютерное информационное моделирование

Модель — это объект-заменитель, который в определенных условиях может заменять объект-оригинал. Модель воспроизводит интересующие нас свойства и характеристики

оригинала.

Модели бывают материальными и информационными.

Информационная модель — это описание в той или иной форме объекта моделирования.

Информатика занимается общими методами и средствами создания и использования

информационных моделей.

Компьютерная информационная модель. Основным инструментом современной

информатики является компьютер. Поэтому информационное моделирование в

информатике — это компьютерное моделирование, применимое к объектам различных

предметных областей. Компьютер позволил ученым работать с такими информационными

моделями, исследование которых было невозможно или затруднено в докомпьютерные времена.

Этапы моделирования. Построение информационной модели начинается с системного

анализа объекта моделирования. Представим себе быстро растущую фирму, руководство которой

столкнулось с проблемой снижения эффективности работы фирмы по мере ее роста (что

является обычной ситуацией) и решило упорядочить управленческую деятельность. Первое, что

будет сделано на этом пути, — системный анализ деятельности фирмы, т. е. анализ объекта

моделирования как системы в соответствии с системным подходом . Системный аналитик,

приглашенный в фирму, должен изучить ее деятельность, выделить участников процесса

управления и их деловые взаимоотношения.

Презентация по теме «Защита информации и шифрование» Семакин, 10 класс (базовый уровень)

Подробная презентация к уроку в 10 классе «Защита информации и шифрование». Составлена на основе учебника Семакина, Хеннера 10 класс (базовый уровень). Содержит дополнительный материал к параграфу: первые криптографические машины, а также описание практической работы № 2.3

Вы уже знаете о суперспособностях современного учителя?

![]()

Тратить минимум сил на подготовку и проведение уроков.

![]()

Быстро и объективно проверять знания учащихся.

![]()

Сделать изучение нового материала максимально понятным.

![]()

Избавить себя от подбора заданий и их проверки после уроков.

![]()

Наладить дисциплину на своих уроках.

![]()

Получить возможность работать творчески.

Просмотр содержимого документа

«Презентация по теме «Защита информации и шифрование» Семакин, 10 класс (базовый уровень) »

Защита информации 10 класс (базовый уровень)

В 1997 году Госстандартом России разработан ГОСТ основных терминов и определений в области защиты информации

Защищаемая информация – информация, являющаяся предметом собственности и подлежащая защите в соответствии с требования правовых документов или требованиями, устанавливаемыми собственником информации.

Цифровая информация – информация, хранение, передача и обработка которой осуществляется средствами ИКТ.

Защита информации – деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

экраны, резервное копирование,

Физическая защита каналов,

Цифровая подпись – это индивидуальный секретный шифр, ключ которого известен только владельцу. Необходим открытый ключ для расшифровки.

Для подтверждения этого ключа используются цифровые сертификаты

Цифровые сертификаты – это сообщение, подписанное полномочным органом сертификации, который подтверждает, что открытый ключ действительно относится к владельцу подписи.

Криптография и защита информации

Криптография –

наука о создании безопасных методов связи, о создании стойких (устойчивых к взлому) шифров.

Занимается поиском математических методов преобразования информации.

Тайнопись – Древний Египет (1900 г.до н.э.)

Первые криптографические машины

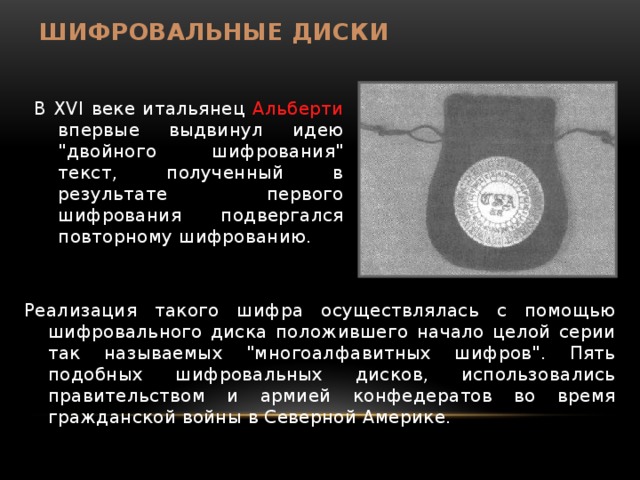

Шифровальные диски

В XVI веке итальянец Альберти впервые выдвинул идею «двойного шифрования» текст, полученный в результате первого шифрования подвергался повторному шифрованию.

Реализация такого шифра осуществлялась с помощью шифровального диска положившего начало целой серии так называемых «многоалфавитных шифров». Пять подобных шифровальных дисков, использовались правительством и армией конфедератов во время гражданской войны в Северной Америке.

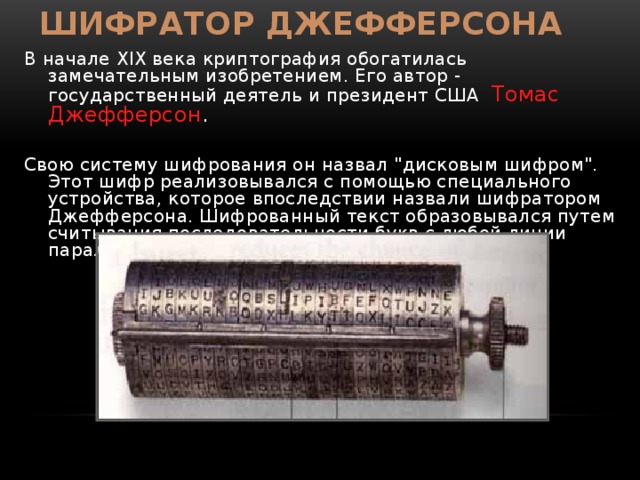

Шифратор Джефферсона

В начале XIX века криптография обогатилась замечательным изобретением. Его автор — государственный деятель и президент США Томас Джефферсон .

Свою систему шифрования он назвал «дисковым шифром». Этот шифр реализовывался с помощью специального устройства, которое впоследствии назвали шифратором Джефферсона. Шифрованный текст образовывался путем считывания последовательности букв с любой линии параллельной выделенной.

- Идея Джефферсона возродилась в России. В 1916 году подпоручиком Попазовым было изготовлено шифровальное устройство, впоследствии названное «Прибор Вави».

- Устройство по своей идее было адекватно цилиндру Джефферсона, но вместо дисков на оси имелись 20 колец, надетых на цилиндр вплотную друг к другу, которые могли вращаться в нем.

- Принципиальное отличие «Прибора Вави» от шифра Джефферсона заключалось в единственности выбора шифртекста (по шагу ключа). Прибор не нашел широкого применения. Предпочтение отдавалось ручным шифрам.

Линейка Сен-Сира

В конце XIX века криптография начинает приобретать черты точной науки, ее начинают изучать в военных академиях. Здесь следует отметить роль французской военной академии Сен-Сир , в которой к этому времени был разработан свой собственный военно-полевой шифр, получивший название «Линейка Сен-Сира». Линейка представляет собой длинный кусок картона с напечатанными на нем буквами алфавита.

Великий французский код

В XIX веке значительный вклад в криптографию внесла целая плеяда французских специалистов.

Офицер французской армии маркиз де Виари изобрёл шифровальное устройство с печатающим механизмом.

Этьен Базери увлекался историческими шифрами. Ему удалось почти полностью восстановить несложный код Наполеона I, который тот использовал в низовых звеньях своей армии. Также этот код был раскрыт и русскими специалистами.

Криптографическая машина Крыха

В 1924 году изобретатель Александр фон Крыха создал механическую криптографическую машину. Она широко использовалась дипломатами и банкирами разных стран до 1950-х годов. Выпускались три модели: стандартная, карманная, названная «Аилипут», и электрическая «Крыха», которая могла кодировать 360 символов в минуту.

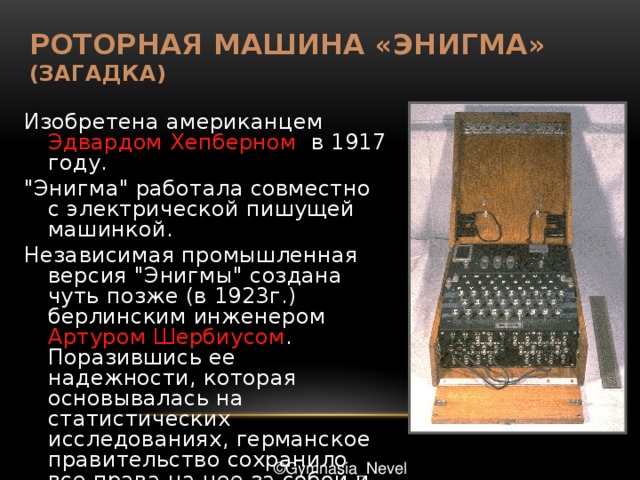

Роторная машина «Энигма» (загадка)

Изобретена американцем Эдвардом Хепберном в 1917 году.

«Энигма» работала совместно с электрической пишущей машинкой.

Независимая промышленная версия «Энигмы» создана чуть позже (в 1923г.) берлинским инженером Артуром Шербиусом . Поразившись ее надежности, которая основывалась на статистических исследованиях, германское правительство сохранило все права на нее за собой и начало использовать для нужд своих вооруженных сил.

Закрытый ключ –

ключ, которым заранее обмениваются два абонента.

КРИПТОГРАФИЯ

ЛСКРУПДСБХКА

Открытый ключ (асимметричные алгоритмы) – использование шифровального (открытого) и дешифровального (закрытого) ключа.

Все тайное становится явным!

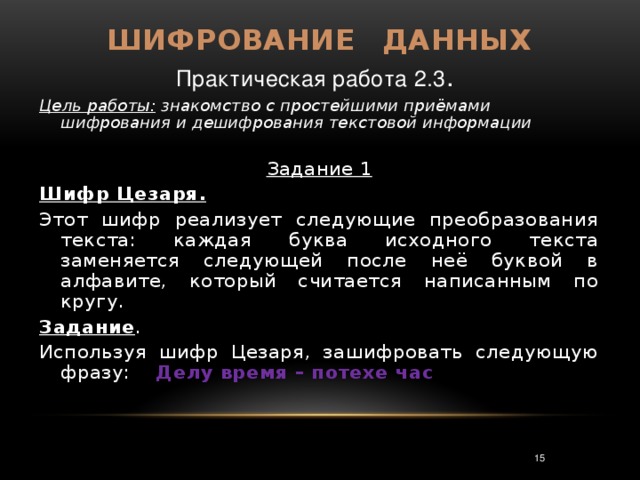

Шифрование данных

Практическая работа 2.3 .

Цель работы: знакомство с простейшими приёмами шифрования и дешифрования текстовой информации

Этот шифр реализует следующие преобразования текста: каждая буква исходного текста заменяется следующей после неё буквой в алфавите, который считается написанным по кругу.

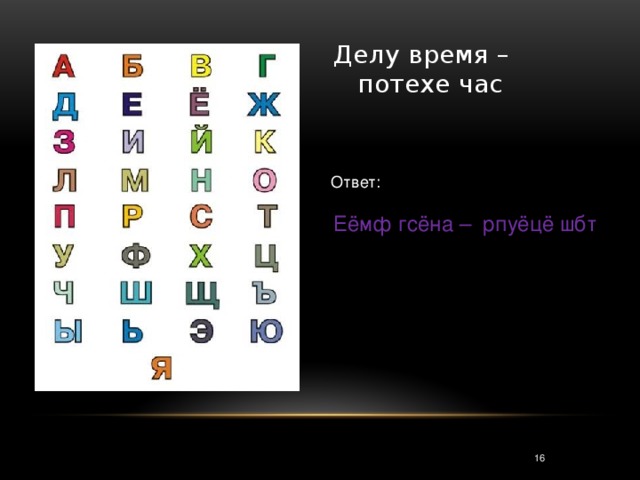

Используя шифр Цезаря, зашифровать следующую фразу: Делу время – потехе час

Делу время – потехе час

Еёмф гсёна – рпуёцё шбт

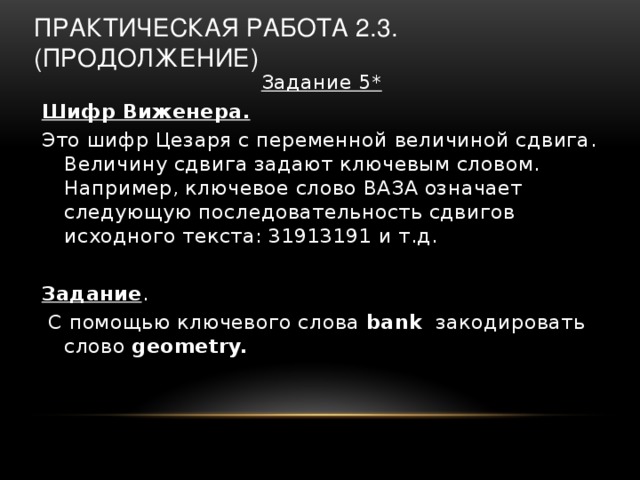

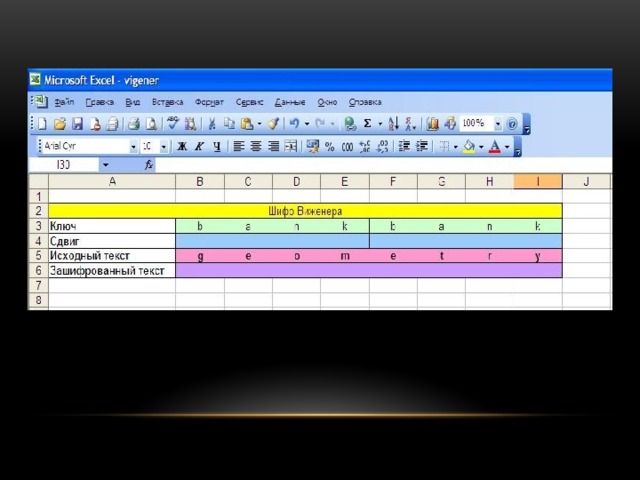

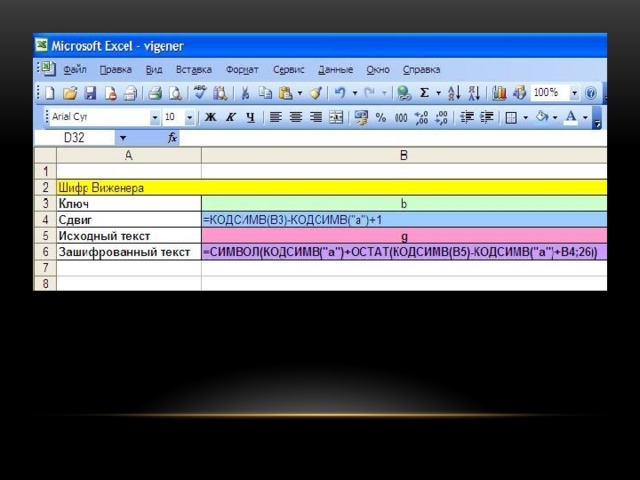

Практическая работа 2.3. (продолжение)

Шифр Виженера.

Это шифр Цезаря с переменной величиной сдвига. Величину сдвига задают ключевым словом. Например, ключевое слово ВАЗА означает следующую последовательность сдвигов исходного текста: 31913191 и т.д.

С помощью ключевого слова bank закодировать слово geometry.

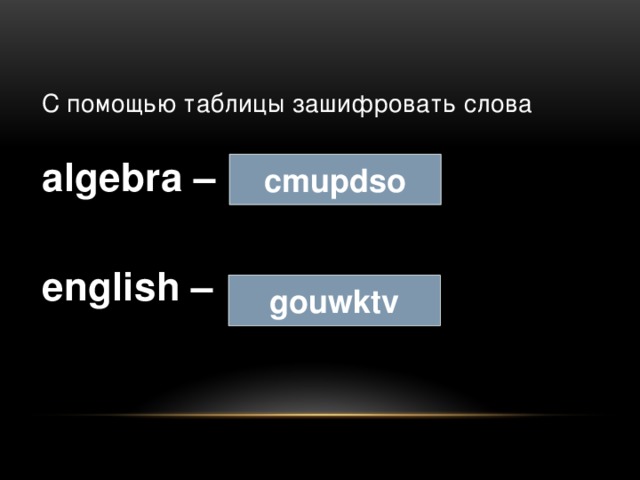

С помощью таблицы зашифровать слова

Домашнее задание

Повторить §§5-12 учебника

BYAJHVFNBRF – K.,BVSQ GHTLVTN DCT[ EXFOBRJD!

Информатика – любимый предмет всех учеников

- Семакин И.Г. Информатика и ИКТ. Базовый уровень: учебник для 10-11 классов / И.Г. Семакин, Е.К. Хеннер. – 4-е изд., испр. — М.: БИНОМ. Лаборатория знаний, 2008. – 246 с.: ил.

- Семакин И.Г. Информатика и ИКТ. Базовый уровень: практикум для 10-11 классов / И.Г. Семакин, Е.К. Хеннер, Т.Ю. Шеина– 3-е изд., испр.– М.: БИНОМ. Лаборатория знаний, 2008. – 120 с.: ил.

- Семакин И.Г. Информатика и ИКТ. Базовый уровень. 10-11 классы: методическое пособие / И.Г. Семакин, Е.К. Хеннер. – М.: БИНОМ. Лаборатория знаний, 2008. – 102 с.: ил.